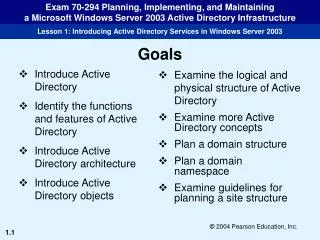

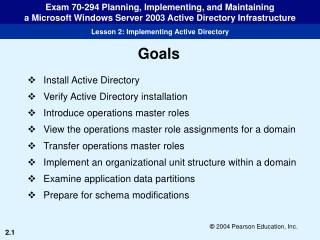

Thema: Active Directory

Thema: Active Directory. Jonas Seiler Gehalten 2006 Kontakt: j.seile@arcor.de. Active Directory. AD ist ein zentraler Verzeichnungsdienst (Win 2000/03) zur Verwaltung von Druckern, Benutzern, Computern, Servern.. ist an gängige TCP/IP Standards angelehnt. . Verzeichnisdienst:

Thema: Active Directory

E N D

Presentation Transcript

Thema: Active Directory Jonas Seiler Gehalten 2006 Kontakt: j.seile@arcor.de

Active Directory • AD ist ein zentraler Verzeichnungsdienst (Win 2000/03) zur • Verwaltung von Druckern, Benutzern, Computern, Servern.. • ist an gängige TCP/IP Standards angelehnt. • Verzeichnisdienst: • Verzeichnis = Sammlung von Daten einer Art mit Ordnungs- • Prinzip (z.b. Telefonnummern sind in Telefonbüchern nach • Namen geordnet) • Bei Netzwerken dienen Verzeichnisse z.b. um Benutzerdaten • zentral zu Sammeln • Sammlung in Datenbanken auf die (je nach Berechtigung) • zugegriffen werden kann.

CPU.dvt13.de Schule.de Kenngrößen.CPU.. R203.Schule.de Lehrer.Schule.de Kompo.CPU.. PC01.R203.Schule.de ALU.Kompo.CPU Cache.Kompon.CPU PC252.R203.Schule.de Der Aufbau Dvt13.de (root)

Der Aufbau • AD besteht immer aus ROOT – Domäne (z.b. dvt13.de) • an Root – Domäne untergeordnete Domäne gehängt werden • (z.b. Halbleiterspeicher.dvt13.de) • auch an diese kann man wieder eine Domäne unter ordnen • (z.b. RAM.Halbleiterspeicher.dvt13.de) • unter Domänen + root - Domäne = Tree • soll 2. Baum von dvt13.de verwaltet werden, spricht man von • einer Gesamtstruktur oder auch Forest

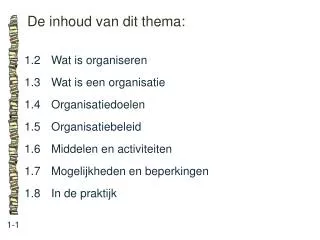

FG.Schule.net SUB FG.Schule.net/WL OU FG.Schule.net/DVT OU Drucker Objekt Scanner Objekt WinSim.exe Objekt Erweiteter Aufbau Schule.net ROOT

Objekte u. Attribute • Objekttypen (z.B. Drucker) wird durch ein Schema definiert. • Schema besteht aus Attributen (Eigenschaft) u. Klassen • Klassen = Mehrere Attribute (Windows enthält sehr viele • voreingestellte Klassen) • Objekte = Mehrere Klassen = viele Attribute • Objekte können z.B. Benutzer, Computer, Drucker, Programme • Ordnerfreigaben sein...

Gruppen • nur Lokalen Gruppen werden Berechtigungen u. Ressourcen • zugeteilt Benutzerkonten Herr X Muster Lehrer Schüler Globale Grp. Drucker Office Master-Eye Speicher Lokale Grp. Festpallten- kapazität Word Excel.. Ressourcen Drucker Master-Eye

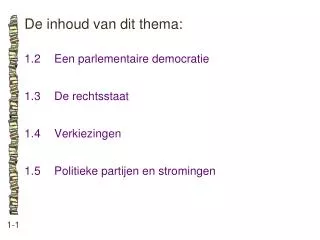

Globale Gruppen • dienen zur Zusammenfassung mehrer Benutzer mit • ähnlichen Aufgaben o. Standort • z.B alle im Raum 203 o. alle Lehrer • Globalen Grp. werden Lokale Grp. Zugewiesen • sind zur Administration der Domäne zuständig

Aufbau.Namen • - Der Zugriff bzw. die Benennung erfolgt über UNC/URL und • LDAP-URL-Namen. (LDAP = Protokoll um auch • Speicherbereichen zu Adressieren und die Abfrage und die Modi – • fikation von Informationen eines Verzeichnisdienstes ermöglicht) • Jedes Objekt bekommt einen Common Name (CN) z.b. Scanner01 • Objekte kann man in Organisationseinheiten (OU) unterordnen • z.b Sekretariat • diese werden an Domäne Komponenten (DC) gehangen. • Z.b. schule.net wobei net wieder eine (DC) ist. (dc´s werden • durch Punkte getrennt.)

Aufbau.Namen • Der darausfolgende vollqualifizierten Namen (distinguished • name, DN) wäre damit schule.net/Sekretariat/Scanner01 • Unter Verwendung v. Subdomains • = Sekretariat.schule.net/Scanner01 • d.h. Domäne und Pfad sind in AD und der Gesamtstruktur eindeutig

Weitere Namensklassen relative distinguished names (RDNs) - zum Ansprechen von Objekten in Containern - Bsp: Container: ‚User‘ (Verzeichnis, mit RDN User) untergeordnet Benutzerobjekt: ‚M.Muster‘ globally unique identifier, (GUID) - ein 128 – Bit Wert, Hexadezimal dargestellt - dient zur Identifizierung im Forest - kann nicht geändert werden UPN-Notation user principal name, (UPN) - weitere Möglichkeit Objekte anzusprechen - bestehend aus Anmeldenamen und dem DNS-Namen der Domäne - z.b. M.Muster@fg.schule.net

Global Catalog • Die Aufgabe des GC liegt darin, gesamtstrukturweite • Suchvorgänge durchzuführen und die Anmeldung am Netzwerk • überhaupt erst zu ermöglichen. • Verwaltet Attribute von Objekten im Forest • Der Admin legt fest, welche das sind. Z.B Vor u. Nachnachname • um eine Anmeldung zu ermöglichen. • min. 1 GC benötig mehrere GCs sorgen für Sicherheit, falls ein GC • ausfällt. Je mehr GC desto hör die Netzwerklast, aufgrund der • Replikation

Replikation • Verzeichnisdaten werden an verschiedenen Orten gespeichert, • damit jeder Benutzer gleichermaßen schnell auf sie zugreifen kann. • AD verwendet ein Multimaster Replikationsmodell, mit dem Sie • Verzeichnisänderungen auf jedem Domaincontroler (DC) • durchführen kann. Das nennt man dann eine Replikation. • Speicherung zw. d den Domaincontrollern kann Uni/ Biderektional • sein

Replikation http://www.nickles.de/stories/images/bm/ad0206.gif

Benutzerkonten • Arten: - Administratorkonto • - Gastkonto • - Benutzerkonto für lokalen Computer / Domäne • Können zugriffsrechte auf Ressourcen besitzen • jedes Konto bedarf einer Dokumentierung und Planung • (Namenskonventionen, Kennwortbedingungen, Anmeldezeiten..)

Admin u. Gästekonto • beinhaltet alle rechte • kann berechtigjungen vergeben , Benutzerkonten erstellen • oder Verändern • - wird bei d. Installation angelegt • Gästekonto: • für Gelegenheitsbenutzer • ist nach d. Installation gesperrt, muss freigeschaltet werden • Ressourcen müssen freigeschaltet werden vom Admin, sollte dies • nicht der fall sein, so steht dem Gast keine Ressourcen zu • verfügjung

Lokale- Domänekonten • lokales Benutzerkonto berechtigt nicht Ressourcen der Domäne zu • nutzen und umgekehrt gilt das auch für Domänekonten • Ausnahme , der Admin vergibt sonderrechte an Gruppen oder • einzelne Personen.

Regeln d. Namengebung • Max. 20 Zeichen • Groß und Kleinschreibung wird berücksichtigt • „ / \ [ ] | : ; = , + * ? < > dürfen nicht verwendet werden • um doppelbenunnugen zu vermeiden benutzt man • Anfangsbuchstaben d. Vornamens + Nachnamen (M.Muster)

Sicherheitsbestimmungen • um Sicherheit zu erhöhen kann die Zugriffszeit eingeschränkt • werden • (z.b. Mo. – Fr. von 8 Uhr – 16 Uhr) • Kennwörter sollten sorgfältig gewallt werden. • - Standartprotokoll Kerberos -> vergibt Tickets zur • Authentifizierung • zugriff erfolgt über SSPI (Security Service Provider Interface ) • SSPI definiert eine Schnittstelle zwischen Protokollen, die • Sicherheitsfunktionen nutzen, liefert damit ein isoliertes Protokoll

Anpassungsmöglichkeiten • Anmeldescripte: • Automatische Ausführung nach Anmeldung • Einstellung der Arbeitsumgebung • kann Netzwerkverbindungen herstellen, Programme starten • Servergespeicherte Benutzerprofile • wirkt sich auch alle Computer aus, mit denen man sich Anmeldet • sind schreibgeschützt und nicht veränderbar • sind auf einem Domain Controller gespeichert

Berechtigungen • Freigabe mit Berechtigungseinstellung • - Vollzugriff • - ändern • - Lesen • Verweigern -> höhere Priorität als Zulassen • d.h Benutzer hat Lese Berechtigung (Zugelassen) , doch seine • Gruppe (Verweigert) nicht so darf er die Datei nicht lesen. • Sicherheitseinstellungen • = NTFS – Berechtigung • Vollzugriff, Ändern, Ausführen, Auflisten, Lesen, Schreiben • Vererbung -> Unterordner erhalten Auto. die selbe Freigabe

Quellen www.wikipedia.de www.rz.rwth-aachen.de/ computing/windows/grundlagen/ad.php www.nickles.de/c/s/14-0022-347-1.htm www.uni-kiel.de/studinet/AD-long.pl Google Vernetzte IT - Systeme