Wireless LAN

Wireless LAN. Mobile Computing Seminar SS 2003 Ba Kien Tran 27.05.2003. Überblick. Einführung IEEE 802.11 Zugriffsverfahren Übertragungsverfahren WEP – Verschlüsselung Zukunft. Einführung Was ist Wireless LAN. WLAN = Wireless Lokal Area Network

Wireless LAN

E N D

Presentation Transcript

Wireless LAN Mobile Computing Seminar SS 2003 Ba Kien Tran 27.05.2003

Überblick • Einführung • IEEE 802.11 • Zugriffsverfahren • Übertragungsverfahren • WEP – Verschlüsselung • Zukunft

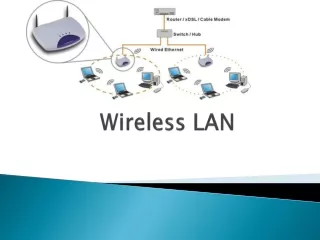

EinführungWas ist Wireless LAN • WLAN = Wireless Lokal Area Network • Netzwerkkabel durch Funkverbindung ersetzt • Anbindung an ein Kabelnetz durch Access Points

EinführungVorteile • Flexibilität • Vereinfachte Planung • Kleinere Geräte • Robustheit • Kosten

EinführungNachteile • Niedrige Bandbreite • Herstellerspezifische Lösungen • Kosten • Keine räumliche Abgrenzung

EinführungAnwendungen • Privater Bereich • Historische Gebäude • Kurzfristige / temporäre Netze • Flexible Arbeitsplätze • Große Hallen • Hot Spots

IEEE 802.11 • 7 jährige Entwicklungszeit • ISM-Band (Industrial, Scientific, Medical) • 2.4 – 2.485 GHz • Interferencen mit anderen Geräten nicht ausgeschlossen

IEEE 802.11b • Am weitesten verbreitet • Rückwärtskompatibel • ISM-Band

IEEE 802.11a • 5 GHz-Band wird vom Radar und anderen Funkdiensten benutzt • Von ETSI nicht zugelassen • In Deutschland November 2002 freigegeben • 5.150 – 5.350 GHz nur in geschlossenen Gebäuden • 802.11a + Sendeleistungskontrolle (TPC) + automatische Frequenzwahl (DFS/DCS) 802.11h

IEEE 802.11g • Freigabe voraussichtlich im Sommer 2003 • ISM-Band

IEEE 802.11Independent Basic Service Set • Ad Hoc Mode • Direkte Kommunikation • Jede Station befindet sich im Funkbereich der anderen Stationen • Punkt-zu-Punkt-Verbindung

IEEE 802.11Infrastructure Basic Service Set • Infrastructure Mode • Kommunikation über einen Access Point • Verdoppelung des Funkbereichs • Anbindung an ein kabelgebundenes Netz durch den Access Point

IEEE 802.11Extended Service Set • Verbinden von mehreren Infrastructure BSS • Erschließung eines größeren Gebietes • Überschneidung von Funkzellen möglich

ZugriffsverfahrenCarrier Sense Multiple Access (CSMA) • Abhören des Mediums vor dem Senden • Carrier Sensing • Wartet solange bis das Medium frei ist.

ZugriffsverfahrenCSMA with Collision Detection • Abhören des Mediums während des Sendens • Sendet Störsignale bei Kollision • Bei Kollision wird der Sendeversuch abgebrochen

ZugriffsverfahrenCSMA with Collision Avoidance • Wartet eine zufällige Backoff-Zeit ab • Kollision, wenn Stationen gleichzeitig mit der gleichen Backoff-Zeit starten • Empfangsbestätigung durch ein Acknowledgement

ZugriffsverfahrenHidden-Terminal-Problem • 1 sendet an 2 • 3 findet freies Medium vor und sendet • Störung • Lösung durch Ready To Send / Clear To Send -Verfahren

ZugriffsverfahrenExposed-Terminal-Problem • 2 sendet an 1 • 3 sendet nicht an 4 • Keine Störung • Ineffizient

ÜbertagungsverfahrenSpread Spectrum • Frequency Hopping (FHSS) • Direct Sequence (DSSS) • Im militärischen Bereich verwendet • Aufteilung der Information auf mehrere Kanäle • Erhöht die Abhörsicherheit und Störsicherheit

ÜbertagungsverfahrenFrequency Hopping Spread Spectrum • Nachrichten in Blöcke aufspalten • Auf verschiedene Frequenzen übertragen • Regelmäßiges wechseln der Kanäle • Aufteilung der verfügbaren Bandbreite in viele Kanäle kleiner Bandbreite

ÜbertagungsverfahrenDirect SequenceSpread Spectrum • PN-Code codiert ein Bit in eine Bitfolge • Bitfolge wird breitbandig gesendet • Signalstärke wird dabei herabgesetzt • Höhere Datenrate als beim FHSS

Wired Equivalent Privacy (WEP) • Soll Sicherheit wie im kabelgebundenen Netzen bieten • Datenverschlüsslung • Authentifikation an einem Access Point • Erkennen von manipulierten Daten

Daten CRC32 Daten ICV WEP-Verfahren • Integritäts Algorithmus (CRC32) wird auf die Daten angewendet • 4 Byte langer Integrity Check Vector (ICV) • ICV wird an die Daten angehängt • Schutz vor unauthorisierten Zugriff

IV Secure Shared Key Daten CRC32 Daten ICV RC4 WEP-Verfahren • Verknüpfung des Secure Shared Key mit einem Initialisierungs Vector (IV) • Pseudo-Zufallsgenerator RC4 • IV verhindert identisch verschlüsselte Daten bei gleichem Klartext.

IV Secure Shared Key Daten CRC32 Daten ICV RC4 XOR IV verschlüsselte Daten / ICV WEP-Verfahren

Zukunft • 2001: 8 Millionen verkaufte Chipsätze • 2002: 24 Millionen verkaufte Chipsätze • Flughafen Münster/Osnabrück: 20€/Tag • Beispiel: Hümmer Elektronik GmbH in Hamburg