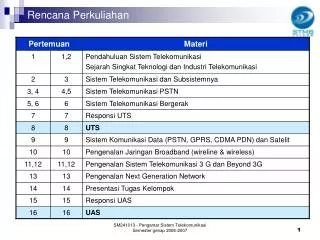

Rencana Kuliah

550 likes | 959 Views

Rencana Kuliah. Topik Pendahuluan Konsep-konsep keamanan Fungsi biaya, kebijakan, bentuk, dan aspek-aspek keamanan Jenis-jenis ancaman Ancaman pasif, jenis-jenis serangan Mekanisme pengamanan

Rencana Kuliah

E N D

Presentation Transcript

Rencana Kuliah • Topik • Pendahuluan • Konsep-konsep keamanan • Fungsi biaya, kebijakan, bentuk, dan aspek-aspek keamanan • Jenis-jenis ancaman • Ancaman pasif, jenis-jenis serangan • Mekanisme pengamanan • Autentifikasi, kendali akses, mekanisme pemisahan, mekanisme komunikasi, dan mekanisme deteksi dan pemulihan • Contoh-contoh kasus • Evaluasi • Tugas #1 (mg 8, klp) – 25% • Pemrograman simulasi • Demo di lab Informatika: minggu ke-12 • Tugas #2 (mg 12, klp) – 25% • Makalah • Presentasi: minggu terakhir • Ujian akhir – 50% • Acuan • Acuan diberikan pada saat kuliah Lukito E. Nugroho

Pendahuluan http://www.cert.org/congressional_testimony/Pethia_testimony_Mar9.html • Relevansi keamanan sistem informasi • Informasi sebagai komoditi ekonomi obyek kepemilikan yang harus dijaga • Informasi menciptakan “dunia” baru (mis: Internet) membawa beragam dinamika dari dunia nyata • Komunikasi digital (e-mail, e-news, …) • Aktifitas digital (e-commerce, e-learning, …) • Konflik digital (cyber war, …) • Mengapa sistem informasi rentan terhadap gangguan keamanan • Sistem yg dirancang untuk bersifat “terbuka” (mis: Internet) • Tidak ada batas fisik dan kontrol terpusat • Perkembangan jaringan (internetworking) yang amat cepat • Sikap dan pandangan pemakai • Aspek keamanan belum banyak dimengerti • Menempatkan keamanan sistem pada prioritas rendah • Tidak ada solusi yang komprehensif Lukito E. Nugroho

Pendahuluan • Solusi terhadap masalah keamanan sistem informasi • Pusat-pusat informasi tentang keamanan • CERT • Milis-milis tentang keamanan sistem • Institusi lainnya: SecurityFocus, Symantec • Penggunaan mekanisme deteksi global • Pembentukan jaringan tim penanggap insiden di seluruh dunia • Peningkatan kesadaran terhadap masalah keamanan • Pendidikan bagi pengguna umum • Pelatihan bagi personil teknis (administrator sistem dan jaringan, CIO, CTO) Lukito E. Nugroho

Konsep-konsep Keamanan Olovsson, Thomas. A Structured Approach to Computer Security. TR 122, Dept. Comp. Sci, Chalmers University of Technology, Sweden, 1992. Dari www.securityfocus.com • Keamanan sebagai bagian dari sistem QoS • Ketersediaan, kehandalan, kepastian operasional, dan keamanan • Keamanan: perlindungan thdp obyek-obyek dlm kaitannya dengan kerahasiaan dan integritas • Obyek komponen pasif • CPU, disk, program, … • Subyek komponen aktif • pemakai, proses, … • Keamanan sbg. fungsi waktu: Sec(t) • Memungkinkan kuantifikasi tingkat-tingkat keamanan, mirip dengan konsep MTTF (mean time to failure) pada kehandalan • Biaya pengamanan sistem • Pengertian “aman”: penyusup hrs mengeluarkan usaha, biaya, dan waktu yg besar utk dpt menembus sistem • Biaya pengamanan kombinasi banyak faktor yg saling berpengaruh • Perlu dicari optimisasi: biaya pengamanan vs potensi kerusakan Lukito E. Nugroho

Konsep-konsep Keamanan • Kebijakan keamanan • Mengatur apa yang diijinkan dan tidak diijinkan dlm operasi normal • Mengatur bgmn subyek dapat mengakses obyek • Sering bersifat “politis” drpd teknis • Harus mencerminkan proteksi thdp sistem secara seimbang, komprehen-sif, dan cost-effective • Proses: analisis ancaman kebijakan keamanan mekanisme pengamanan • Analisis ancaman: memperkirakan jenis ancaman dan potensi merusaknya • Mekanisme pengamanan: implementasi kebijakan keamanan • Kebijakan keamanan harus berfungsi dengan baik sekaligus mudah dipakai • Dapat mencegah penyusup pada umumnya • Mampu menarik pemakai untuk mengguna-kannya Lukito E. Nugroho

Aspek-aspek dalam Masalah Keamanan • Kerahasiaan • Melindungi obyek informasi dari pelepasan(release) yg tidak sah • Melindungi obyek resource dari akses yg tidak sah • Integritas • Menjaga obyek agar tetap dapat dipercaya (trustworthy) • Melindungi obyek dari modifikasi yang tidak sah Lukito E. Nugroho

Aspek-aspek dalam Masalah Keamanan Lukito E. Nugroho

Sistem Deteksi Intrusi Bace, Rebecca. An Introduction to Intrusion Detection and Assessment. ICSA. Dari www.securityfocus.com. • Deteksi intrusi: • Teknologi pengamanan sistem untuk menghadapi serangan dan penyalah-gunaan sistem • Mengumpulkan info dari berbagai sumber di sistem dan jaringan, lalu menganalisisnya dari sudut pandang kelemahan pengamanan (security vulnerabilities) • Relevansi • Kenaikan tingkat pembobolan sistem sebesar 22% (1996 - 1998) • Fungsi-fungsi • Pemantauan dan analisis aktivitas pemakai dan sistem • Audit terhadap konfigurasi dan kelemahan sistem • Prakiraan integritas file-file sistem dan data • Pengenalan pola-pola serangan • Analisis statistik ttg. pola-pola abnormal Lukito E. Nugroho

Deteksi Intrusi • Proses • Kombinasi berbagai aktifitas peman-tauan, audit, dan prakiraan • Dilakukan secara kontinyu • Diawali dengan prakiraan kelemahan (vulnerability assessment) • Identifikasi kelemahan sistem yg memung-kinkan terjadinya penyelewengan sistem pengamanan • Teknik pasif: memeriksa konfigurasi sistem, file password, dsb. • Teknik aktif: mengevaluasi performance sistem pengamanan melalui simulasi serangan • Tools: scanners • Hasil prakiraan menunjukkan snapshot kondisi keamanan sistem pd suatu saat • Tidak bisa mendeteksi serangan yg sedang berlangsung • Bisa menunjukkan bahwa sebuah serangan mungkin terjadi • Kadang-kadang bisa menunjukkan bahwa sebuah serangan telah terjadi Lukito E. Nugroho

Fitur Teknologi Deteksi Intrusi Lukito E. Nugroho

Sistem Deteksi Intrusi dalam Manajemen Pengamanan Sistem • Pengamanan sistem bukan kegiatan sesaat • Target berupa lingkungan yang dinamis Lukito E. Nugroho

Keuntungan Sistem Deteksi Intrusi • Memberikan perlindungan yg lebih luas dalam pengamanan sistem • Membantu memahami apa yg terjadi di dalam sistem • Dukungan teknis: • Melacak aktivitas pemakai dari awal sampai akhir • Mengenal dan melaporkan usaha-usaha modifikasi file • Mengetahui kelemahan konfigurasi sistem • Mengenali bahwa sistem telah atau potensial untuk diserang • Memungkinkan operasional pengamanan sistem dilakukan oleh staf tanpa keahlian spesifik • Membantu penyusunan kebijakan dan prosedur pengamanan sistem Lukito E. Nugroho

Kelemahan Sistem Deteksi Intrusi • Bukan solusi total untuk masalah keamanan sistem • Tidak bisa mengkompensasi kelemahan: • mekanisme identifikasi dan autentifikasi • protokol jaringan • integritas dan kualitas informasi dalam sistem yang dilindungi • Masih memerlukan keterlibatan manusia • Banyak berasumsi pada teknologi jaringan konvensional, belum bisa menangani teknologi baru (mis: fragmentasi paket pd jaringan ATM) Lukito E. Nugroho

Beberapa Terminologi Lukito E. Nugroho

Sniffing (Penyadapan) Alaric. Sniffin’ the Ether. www.attrition.org/security/newbie/ security/sniffer/sniffer.html • Sniffing: penyadapan informasi • Memanfaatkan metode broadcasting • “Membengkokkan” aturan Ethernet • Dilakukan dengan membuat NIC bekerja pada mode “promiscuous” • Dimanfaatkan untuk: • menyadap password, e-mail, dokumen rahasia, dan semua informasi yg tidak dienkripsi • memetakan network • mengambilalih mesin-mesin “trusted” sbg batu loncatan • Contoh-contoh sniffer • Sniffit, TCP Dump, Linsniffer • Mencegah efek negatif sniffing • Pendeteksian sniffer (local & remote) • Penggunaan kriptografi (mis: ssh sbg pengganti telnet) www.attrition.org/security/newbie/security/sniffer/p54-10.txt Lukito E. Nugroho

Scanning (Pemindaian) Fyodor. The Art of Port Scanning. www.phrack.org/show.php? p=51&a=11, dan R. Jankowski. Scanning and Defending Networks with Nmap. www.linuxsecurity.com/feature_stories/feature_story-4.html • Teknik untuk menemukan saluran komunikasi yg dpt dieksploitasi • Prinsip: coba ke sebanyak mungkin target, catat target yg potensial untuk dipindai • Teknik pemindaian • Penyapuan ping (Ping sweeping) • Mengirimkan ICMP echo dan TCP ACK ke tiap host • Untuk mengetahui apakah sebuah host sedang hidup atau tidak • TCP connect (port scanning) • Menggunakan system call connect() • Tidak perlu privilege khusus • Mudah dilacak melalui mekanisme log • TCP SYN (model “setengah-terbuka”) • Tidak membangun koneksi TCP secara penuh • Mengirim SYN, menerima SYN|ACK, lalu mengirim RST (bukan ACK spt pada koneksi penuh) • Relatif tidak terlacak oleh mekanisme log • Memerlukan privilege root Lukito E. Nugroho

Scanning (Pemindaian) • TCP FIN • Port tertutup mengirim RST, port terbuka mengabaikannya • Ketidakpatuhan Microsoft dalam mengimple-mentasikan protokol TCP digunakan untuk membedakan mesin *NIX dan mesin NT • TCP identd • identd protokol mengijinkan pembukaan nama pemilik sebuah proses yg terhubung dengan TCP • Digunakan untuk mengidentifikasi pemilik sebuah proses • Apakah httpd dijalankan oleh root ? • Penyidikan Sistem Operasi • Menggunakan beberapa teknik untuk menginterogasi TCP stack • FIN probing • BOGUS flag probing • ISN sampling, dll • Biasanya dilanjutkan dengan mengeksploita-si kelemahan SO yang bersangkutan Lukito E. Nugroho

Kelemahan (Vulnerability) • Mengindikasikan “lubang-lubang” keamanan yg dapat ditembus • Didokumentasikan (mis: CVE - common vulnerabilities and exposures) agar dapat dimanfaatkan oleh banyak orang • Konsep “security through obscurity” menjadi tidak menguntungkan Lukito E. Nugroho

Deteksi Intrusi Jaringan D. Wreski & C. Pallack. Network Intrusion Detection Using Snort. www.linuxsecurity.com/feature_stories/ feature_story-49.html • Untuk mendeteksi usaha-usaha sniffing dan scanning • Berdasarkan basis data pola-pola penyusupan • Penempatan tool pendeteksi • Di antara firewall dan jaringan eksternal mendeteksi serangan yg dapat ditangkal firewall maupun yg tidak • Di dalam jaringan lokal hanya mendeteksi serangan yg tidak dapat ditangkal firewall Lukito E. Nugroho

IP Spoofing daemon9. IP Spoofing Demistified. Phrack Magazine, vol 7, no. 48. June 1996. www.phrack.org • IP spoofing: “membajak” identitas (alamat IP) sebuah host untuk membangun komunikasi dengan host lain • Memanfaatkan: • Autentikasi berbasis alamat IP (mis: rlogin) • Kelemahan protokol IP • connectionless (tidak menyimpan connect-ion state) • mudah untuk memodifikasi stack IP • Skenario: • Menentukan host sasaran • Menemukan “pola-pola kepercayaan” (pattern of trust) dr host yg dapat dipercaya (trusted host) • “Melumpuhkan” host yg dpt dipercaya • Membajak identitas host yg dpt dipercaya • Mencoba membentuk koneksi yg memanfaatkan autentikasi berbasis alamat IP Lukito E. Nugroho

IP Spoofing • Menemukan pola-pola kepercayaan antara TGT dan TPC • Memanfaatkan tool-tool yg ada: showmount, rpcinfo, … • Melumpuhkan TPC • Melalui SYN flooding (D.o.S dengan permintaan SYN) dengan alamat palsu yg tidak terlacak (alamat milik A) • Pencuplikan dan peramalan nomor sekuens (ns) • Serangan: • P(TPC) SYN TGT • TPC SYN|ACK TGT • P(TPC) ACK TGT (dng ns yg cocok) • P(TPC) PSH TGT • Memasang backdoor Lukito E. Nugroho

IP Spoofing • Tindakan pencegahan • Tidak menggunakan autentikasi berbasis alamat IP • Penyaringan paket dan firewall • Penggunaan kriptografi • Randomisasi ISN (Initial Sequence Number) Lukito E. Nugroho

Carnivore Tyson, J. How Carnivore Works. www.howstuffworks.com/ carnivore.htm • Packet sniffer milik FBI • Komponen • Carnivore: packet sniffer • Packeteer: packet reassembler • Coolminer: ekstrapolasi dan analisis data • Cara kerja • FBI punya alasan cukup mencurigai seseorang terlibat dlm aktivitas ilegal • Pengadilan memberi ijin melakukan penyadapan komunikasi • content-wiretap: seluruh isi komunikasi • trap-and-trace: target/tujuan komunikasi • pen-register: asal komunikasi • FBI meminta copy file backup ttg. aktivitas orang yg dicurigai ke ISP. Jika data yg diminta tidak ada, maka FBI melaksanakan langkah #4 dst. • FBI memasang komputer Carnivore di ISP • Pentium III, Win NT/2000, 128 MB RAM • Software komunikasi komersial • Program C++ untuk packet sniffing • Sistem perlindungan fisik thdp sistem Carnivore • Piranti isolasi jaringan utk menjaga Carnivore dr usaha-usaha penyusupan dsb • Jaz drive 2 GB untuk piranti penyimpanan Lukito E. Nugroho

Carnivore • Cara kerja (lanjutan) • Sistem Carnivore di-set sesuai dng penyadapan yg diijinkan. Packet sniffing dilakukan tanpa mengganggu aliran data yg lain • Paket target yg disadap disimpan di piranti penyimpan (Jaz drive) • Setiap 1 atau 2 hari, FBI mengganti kaset Jaz drive dengan yg baru • Proses penyadapan berlangsung maks 1 bulan. Jika diperlukan waktu lebih, hrs ada ijin baru dr pengadilan • Data yg diperoleh diproses dng Packeteer dan Coolminer • Isu-isu ttg Carnivore • Privasi dalam berkomunikasi • Pentingnya regulasi • Kebebasan berkomunikasi • Kontrol oleh pemerintah Lukito E. Nugroho

Virus, Worm, dan Trojan Horse Brain, M. How Computer Viruses Work. www.howstuffworks.com/virus3.htm. • Virus • Program yg menumpang program lain • Menginfeksi dng cara bereproduksi dan menempel pd program lain • Worm • Program yg menyebar melalui jaringan dan memanfaatkan lubang-lubang keamanan sistem • Dapat mereplikasi dirinya sendiri • Trojan horse • Program dng “hidden agenda” • Efek yg ditimbulkan virus, worm, dan Trojan horse • Dari gangguan pd tampilan s.d. kerusakan data/file/hard disk • Beban trafik jaringan yg begitu besar • Server-server macet krn. DoS • Kerugian material $17.1 milyar pd tahun 2000 Lukito E. Nugroho

Virus dan Penyebarannya • Pemicu munculnya virus: • Popularitas PC dng arsitektur terbuka • Bulletin boards yg menyediakan aneka program melahirkan Trojan horse • Floppy disk sbg alat transportasi program • Penyebaran virus • Virus menempel pd program lain • Bila program induk dieksekusi, virus akan dimuat ke memori dan menjadi aktif • Virus mencari program induk yg lain, dan bila ada, ia akan menempelkan kode programnya ke program induk baru menyebar melalui program induk baru ini • Virus dpt masuk ke boot sector, shg tiap kali komputer dihidupkan, ia akan dimuat ke memori dan menjadi aktif • Virus e-mail • Menyebar melalui pengiriman e-mail sbg attachment e-mail • Aktivasi melalui pembukaan attachment mengeksekusi script virus yg ada dlm attachment (mis: script VBA) • Melissa, ILOVEYOU, … Lukito E. Nugroho

Worm • Menyebar melalui Internet dan mengeksploitasi kelemahan sistem • Penyebaran: • Masuk ke sistem yg tidak terlindung • Replikasi • Scan sistem-sistem lain yg tdk terjaga • Ledakan kombinatorial dlm penyebarannya • CodeRed: 250 ribu replikasi dlm 9 jam • Populasi mesin di Internet yg amat besar • Ketidakpedulian thdp aspek keamanan • Contoh: CodeRed • Vulnerability di fasilitas ISAPI pd IIS • Replikasi dirinya pd 20 hari pertama pd tiap bulan • Web defacing (mengganti tampilan halaman Web) • Serangan DDoS Lukito E. Nugroho

Contoh Worm: Code Red Microsoft Security Bulletin MS01-033. www.microsoft.com/technet/treeview/default.asp?url=/ technet/security/bulletin/MS1-033.asp • Platform yg terpengaruh: • Windows NT 4.0 dan Windows 2000 • Akibat serangan • Eksekusi kode sesuai dng keinginan penyerang • Eksploitasi • Instalasi IIS akan memasang bbrp file DLL yg mrpk ekstensi ISAPI -- salah satunya adl file IDQ.DLL (indexing service) • IDQ.DLL mengandung buffer utk menangani input URL. Buffer ini tidak mengalami error checking • Penyerang yg telah memiliki web session dng IIS dpt melakukan serangan berupa buffer overflow thdp IDQ.DLL • Buffer overflow dng pola ttt menye-babkan eksekusi kode ttt oleh server pd konteks sistem kendali penuh pd sistem • Kemungkinan penggunaan • Web defacing • Eksekusi perintah OS • Rekonfigurasi server • Eksekusi program lain Lukito E. Nugroho

Pencegahan Virus, Worm, dkk • Anti virus • Update data ttg virus signature secara teratur • Aktifkan proteksi yg disediakan oleh software (mis: proteksi virus macro) • Faktor manusia: kehati-hatian • Menggunakan disket dr sumber asing • Menerima e-mail dengan attachment • Menerima dokumen dr sumber asing • Sering-sering melihat situs keamanan, mengawasi munculnya virus-virus baru, dan menerapkan patch yg diberikan • Gunakan sistem operasi dan software yg tidak banyak memiliki lubang kelemahan • Linux vs Windows • Apache vs IIS Lukito E. Nugroho

Firewall • Program/piranti utk mencegah potensi kerusakan masuk ke network • Metode • Penapisan (filtering) paket • Alamat IP • Nama domain • Protokol • Port • Layanan proxy • Bertindak “atas nama” host di dalam network • Sering digabung dengan fasilitas cache • Potensi kerusakan yg dpt ditangkal oleh firewall • Login jarak-jauh • Application backdoors • Pembajakan sesi SMTP (utk mengirim e-mail spam) • Denial of service • Bom e-mail Lukito E. Nugroho

Firewall • Perancangan firewall • Mengikuti kebijakan pengamanan • Keamanan vs kemudahan akses • Dua pendekatan • Segala sesuatu yg tidak secara eksplisit diijinkan berarti tidak diperbolehkan • Segala sesuatu yg tidak secara eksplisit dilarang berarti diijinkan • Level ancaman • Pentingnya informasi ttg sebuah ancaman atau serangan • Kasus terburuk: tidak ada info sama sekali • Kasus terbaik: info lengkap, dan serangan dapat ditangkal • “Zona-zona beresiko” • Host/network yg beresiko menerima ancaman/serangan yg terkait dng fungsi perlindungan yg diberikan oleh firewall • Minimisasi zona beresiko menjadi sebuah “titik/node” (sentralisasi) Lukito E. Nugroho

Implementasi Firewall • Firewall dengan screening router • Screening router: router dengan fasilitas penapisan paket • Zona-zona beresiko: • Host-host di jaringan privat • Semua layanan yg diijinkan oleh router • Sulit utk mendeteksi usaha-usaha penyusupan • “Segala sesuatu yg tdk scr eksplisit dilarang berarti diijinkan” • Firewall dng “dual-homed gateway” • Tanpa router, dng “bastion host” gateway, forwarding TCP/IP dinonaktifkan • Koneksi dng application gateways (mis: telnet forwarder) atau login ke gateway • “Segala sesuatu yg tdk scr eksplisit diijinkan berarti dilarang” • Jika disusupi dan TCP/IP forwarding diaktifkan, maka zona beresiko mjd amat luas Lukito E. Nugroho

Implementasi Firewall • Firewall dng screened host gateways • Screening router + bastion host • Bastion host di sisi jaringan privat • Router dikonfigurasi agar bastion host mjd satu-satunya host di jaringan privat yg dpt dicapai dari Internet • Zona beresiko terbatas pd bastion host dan router • Dlm kaitannya dng bastion host, mirip dng. model dual-homed gateway • Firewall dng screened subnet • Screening router + bastion host • Zona beresiko: bastion host + router • Koneksi melalui application gateway • Relatif sulit disusupi krn melibatkan 3 jaringan • Firewall hibrid • Menggunakan berbagai kombinasi tool dan piranti untuk mengimplementa-sikan fungsi firewall Lukito E. Nugroho

Kriptografi Purbo, Onno W. dan Wahyudi, Aang A. Mengenal e-Commerce. Elex Media Komputindo. 2001. • Pengetahuan yg menggunakan matematika untuk melakukan enkripsi dan dekripsi data • matematika persoalan kombinatoris • enkripsi & dekripsi transmisi data melalui jaringan yg tidak aman • Kriptografi dan e-Commerce • Kerahasiaan • Hanya diketahui si penerima saja ? • Integritas • Tidak berubah ? • Asli ? • Ketersediaan • Tersedia bagi pemakai yang sah ? • Penggunaan yang semestinya • Tidak diakses oleh yang tidak berhak ? kriptografi berurusan dengan keamanan komunikasi Lukito E. Nugroho

Enkripsi dan Dekripsi • Enkripsi: plaintext ciphertext • Dekripsi: ciphertext plaintext • Komponen sistem kriptografi • algoritma kriptografi: fungsi matematis • kunci + algoritma kriptografi = enkripsi / dekripsi • Keamanan data terenkripsi tergantung pada • algoritma kriptografi: seberapa besar usaha yg hrs dikeluarkan untuk menguraikan ciphertext • kunci: seberapa jauh kerahasiaan kunci dapat dijaga • Kunci yg panjang lebih sulit memecahkan algoritma, tapi juga lebih lama waktu pemrosesannya Lukito E. Nugroho

Kriptografi Kunci Simetris • Satu kunci digunakan dalam proses enkripsi dan dekripsi • Algoritma: • DES (Data Encryption Standard) • IDEA (Int’l Data Encryption Algorithm) • RC5 • Prinsip kerja • Pengirim & penerima sepakat menggunakan sistem kriptografi ttt • Pengirim & penerima sepakat menggunakan satu kunci tertentu • Dilakukan enkripsi sbl pengiriman teks dan dekripsi stl diterima • Contoh: Caesar’s Key • Keuntungan • Mekanisme sederhana • Kecepatan proses tinggi • Kelemahan • Keamanan kunci • Distribusi kunci Lukito E. Nugroho

Kriptografi Kunci Asimetris • Enkripsi dan dekripsi tidak menggunakan kunci yang sama • Kriptografi kunci publik • Kunci publik • Untuk enkripsi • Didistribusikan kepada publik • Kunci privat • Untuk dekripsi • Bersifat rahasia • Keuntungan: • Keamanan kunci terjaga • Contoh algoritma • RSA (Rivest-Shamir-Adleman) • Elgamal • Diffie-Hellman Lukito E. Nugroho

Kriptografi Hibrid • PGP (Pretty Good Privacy) • Menggabungkan keuntungan sistem kriptografi simetris dan asimetris • Kunci sesi, kunci privat, dan kunci publik • Cara kerja PGP • Plaintext dimampatkan (kompresi) • Pengirim membuat kunci sesi yg bersifat one-time-only dng algoritma konvensional • Plaintext terkompresi dienkripsi dng kunci sesi • Kunci sesi dienkripsi dengan kunci publik • Ciphertext + kunci dikirimkan • Kunci sesi didekripsi dng kunci privat • Kunci sesi digunakan untuk mendekripsi ciphertext • Hasil deskripsi didekompresi utk mendapatkan plaintext kembali • Keuntungan • Distribusi kunci terjaga • Keamanan cukup tinggi krn enkripsi berlapis • Kecepatan enkripsi & dekripsi tinggi Lukito E. Nugroho

Analisis Matematis Kriptografi • Tingkat “kesulitan” algoritma waktu utk memecahkan algoritma • Fungsi satu arah (irreversible) • Sangat mudah dihitung tetapi sulit sekali menguraikannya kembali • Digunakan utk membuat pasangan kunci publik dan kunci privat • Contoh: algoritma RSA Lukito E. Nugroho

Tandatangan Digital Prosise, J. Digital Signatures: How They Work. PC Magazine Online, April 1996. • Fungsi mirip dengan tanda tangan biasa • Menjaga autentikasi (keaslian) • Menjaga integritas informasi • Memberikan layanan non-repudiation (atas klaim yg tidak benar) • Implementasi: didasari konsep matematis • Checksum • checksum = total % (maxval + 1) • Checksum yg cocok belum tentu menjamin bhw data tidak berubah • Cyclic Redundancy Checks (CRC) • Berbasis pembagian polinomial tiap bit pd data merepresentasikan sebuah koefisien dr polinomial yg sangat besar • Nilai CRC = poli_data % poli_acuan • Lebih akurat drpd metode checksum • Algoritma hash (fungsi searah) • Nilai yg dihasilkan bersifat unik dan sangat sulit diduplikasi • Sistem kriptografi publik + hash Lukito E. Nugroho

Sertifikat Digital • Fungsi sertifikat: utk membuktikan kebenaran sesuatu • Contoh pentingnya sertifikat dlm e-commerce: kasus BCA on-line • Komponen sertifikat digital • Kunci publik • Informasi sertifikat • Satu atau lebih tanda tangan digital • Penggunaan sertifikat digital (SD) • SD dikeluarkan oleh otoritas sertifikat (CA) • SD dikirim terenkripsi utk memastikan keaslian pemilik/situs web tertentu • Penerima menggunakan kunci publik milik CA untuk mendekripsi kunci publik pengirim yg disertakan di SD • Kunci publik pengirim dpt digunakan utk mendekripsi pesan yg sebenarnya Lukito E. Nugroho

Keamanan Dalam Sistem-sistem Virtual Mengenal E-Commerce • Kebutuhan layanan yg terkait dng keamanan sistem-sistem virtual (e-commerce, e-government, dll) • Autentikasi • Memastikan seseorang itu memang benar dia adanya (asli) • Autorisasi • Memastikan seseorang memang berhak mengakses sesuatu • Kerahasiaan • Suatu informasi hanya bisa diakses oleh yg berhak saja • Integritas • Menjaga agar informasi tidak diubah oleh yg tidak berhak • Penyangkalan (non-repudiation) • Melindungi pemakai dr sangkalan pemakai sah yg lain • Aspek keamanan pd sistem-sistem virtual bersifat integral • Dukungan infrastruktur • Dukungan teknologi • Sumber daya manusia Lukito E. Nugroho

Infrastruktur Sistem-sistem Virtual - CA Mengenal E-Commerce • Otoritas sertifikat digital (CA - certificate authority) • Pihak ketiga yg terpercaya (trusted) utk mengeluarkan sertifikat digital sbg hak/ijin utk melakukan transaksi elektronis • Pengelolaan sertifikat digital (SD) • Pengeluaran • Pembaruan • Penarikan • Mekanisme kerja dng prinsip rantai kepercayaan (trust chain) • Tidak hanya mengesahkan sertifikat miliknya saja, tetapi juga mampu memberi-kan kuasa yg sama kpd pihak lain yg berada pd jalur hirarkisnya • Badan-badan CA • Verisign • Thawte • OpenCA Lukito E. Nugroho

Infrastruktur Sistem-sistem Virtual - SET Mengenal E-Commerce • Secure Electronic Transaction (SET) • Spesifikasi protokol dan infrastruktur pembayaran dng kartu bank • Dikembangkan oleh Visa & MasterCard • Komponen SET • Issuer • Institusi finansial yg mengeluarkan merk ttt spt Visa dan MasterCard • Cardholder • Sarana bagi pemegang sah kartu bank utk melakukan transaksi elektronis dng kartu tsb. Biasanya berupa software yg bekerja dng protokol SET • Merchant • Penjual barang/jasa yg menerima pembayaran secara elektronis • Acquirer • Institusi finansial yg menyediakan layanan utk memroses transaksi elektronis • Cara kerja SET • Mirip dng sistem kartu kredit konven-sional, tetapi dilakukan scr elektronis • Autorisasi menggunakan manajemen sertifikat digital scr hirarkis • Penggunaan kriptografi dlm setiap pengiriman pesan Lukito E. Nugroho

Infrastruktur Sistem-sistem Virtual - XML Mengenal E-Commerce • eXtended Markup Language (XML) • Bahasa markup dng semantik yg bisa didefinisikan pemakai • Pengembangan dr SGML dan HTML • Berorientasi pada aspek semantik, bukan pd tampilan • Komponen utama • Kode XML yg terdiri atas tag-tag • DTD yg menjelaskan tag-tag tsb Lukito E. Nugroho

Infrastruktur Sistem-sistem Virtual - XML • Kelebihan XML • Dapat dikembangkan dng mudah • Chemical ML • MathML • Aspek isi terpisah dr aspek tampilan • mudah memanipulasi tampilan tanpa hrs mengubah isi • mudah menggabung satu dokumen XML dng dokumen lain • “write once, display anywhere” Lukito E. Nugroho

Layanan Autentikasi • Autentikasi: meyakinkan bahwa seseorang itu benar dia adanya • Tujuan autentikasi: meyakinkan sebuah layanan hanya digunakan oleh orang-orang yang berhak • Contoh: autentikasi dengan SIM/KTP untuk membuktikan kebenaran si pembawa • SIM/KTP digunakan untuk mengakses berbagai layanan • SIM/KTP sbg alat bukti • Institusi yg mengeluarkan SIM/KTP • Sebuah identitas nama pemegang SIM/KTP • Deskripsi (fisis) tentang identitas ybs foto • Lingkup KTP hanya berlaku di Indonesia • Masa berlaku • Pemakaian SIM/KTP disertai asumsi-asumsi • Kepercayaan thdp institusi yg mengeluarkan SIM/KTP • Tidak terjadi pemalsuan-pemalsuan • Tidak terjadi perubahan data pemegang Lukito E. Nugroho

Kerberos Brian Tung. The Moron’s Guide to Kerberos. http://www.isi.edu/gost/brian/security/kerberos.html • Layanan autentikasi digital yang dikembangkan di MIT pertengahan th. 80-an • Dirancang untuk menggantikan metode authentication by assertion (sebuah client memberitahu server bahwa ia bekerja atas nama pemakai yg menjalankannya) • Contoh: rlogin bertindak atas nama user yg terdaftar di sebuah mesin utk login ke mesin lain • Berbahaya jika penyusup dapat meyakinkan rlogin bahwa dia adalah pemakai yang berhak • Kerawanan muncul krn. metode authentication by assertion harus mendemonstrasikan kepemilikan informasi rahasia pd saat mengakses layanan Lukito E. Nugroho

Kerberos • Prinsip kerja Kerberos mirip dengan autentikasi dengan SIM/KTP • Skenario: pemakai ingin mengakses sebuah layanan, dan server ingin yakin bhw si pemakai adl. benar dia adanya • Pemakai memberikan tiket yg dikeluar-kan oleh server autentikasi Kerberos, yg kmd diverifikasi oleh server layanan • Asumsi-asumsi yg dipakai Kerberos • Pemakai memilih password yg “baik” (tidak mudah ditebak) • Penyusup tidak bisa masuk di antara pemakai dan program client (untuk mencuri password yg diberikan ke program client) • Komponen • Tiket • Server autentikasi (SA) • Kunci • Kunci pemakai • Kunci layanan • Kunci sesi • Enkripsi simetris Lukito E. Nugroho

Kerberos Lukito E. Nugroho