網路安全

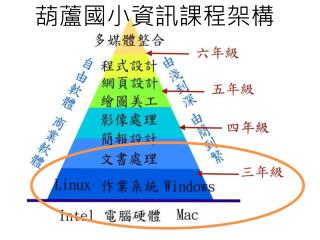

網路安全. 18-7 IPSec簡介 18-8 IPSec AH 協定 18-9 ESP 協定. 18-1 資訊網路安全簡介 18-2 資料加密與解密 18-3 數位簽章 18-4 數位信封 18-5 數位憑證 18-6 防火牆. 18-2 資料加密與解密. 加解密系統主要分為對稱式金鑰 (symmetric key) ;及非對稱式金鑰 (asymmetric key) 密碼系統兩大類。 對稱式金鑰密碼系統

網路安全

E N D

Presentation Transcript

網路安全 • 18-7 IPSec簡介 • 18-8 IPSec AH協定 • 18-9 ESP協定 • 18-1 資訊網路安全簡介 • 18-2 資料加密與解密 • 18-3 數位簽章 • 18-4 數位信封 • 18-5 數位憑證 • 18-6 防火牆

18-2 資料加密與解密 • 加解密系統主要分為對稱式金鑰(symmetric key);及非對稱式金鑰(asymmetric key)密碼系統兩大類。 • 對稱式金鑰密碼系統 • 又稱為祕密金鑰(secret key)密碼系統。加密與解密兩端都使用相同一把金鑰,稱為密鑰,發送端必須產生一把金鑰,它是由許多位元所組成,把金鑰與資料做數位運算就產生加密後的密文。此密文送到接收端後,必須使用同一把金鑰將資料還原成原始資料的內容,如圖18-1所示。

非對稱式金鑰密碼系統 • 又稱為公開金鑰(public key)密碼系統,加密與解密兩端使用不同的金鑰,送收兩方分別使用兩把不同之金鑰來進行資訊加密與解密,如圖18-2(a)-(b)所示。這兩把不同金鑰,一為私密金鑰(private key,簡稱私鑰)由個人自己保存(對方並不知道);另一為公開金鑰(public key,簡稱公鑰)可公開給大眾。公鑰原本就是公開的,因而公鑰的傳送不需要任何保護。

18-4 數位信封 • 由於對稱式金鑰密碼系統的金鑰是雙方共用,因此一方在傳送加密資料之前,必須先確定如何能安全地交換金鑰至另一方,以達成雙方加解密,像這樣能安全傳送金鑰的方式,就是所謂的數位信封(digital envelope)。 • 數位信封是結合對稱式金鑰密碼系統及非對稱式金鑰密碼系統兩種加密技術的優點,主要原理是利用對稱式加密處理在速度上較快的優勢,先對明文加密;然後再將其所使用的加解密鑰匙,以非對稱式加密技術進行加密,以提升解密鑰匙的安全性。

18-5 數位憑證 • 非對稱性密碼系統對於資料隱密性、完整性、辨認性及不可否認性(nonrepudiation)的安全具有不錯的保護功能,但使用的雙方在進行通訊之前,都必須先取得另一方的公鑰,公鑰在傳送過程中雖不需要保密,但公鑰本身與其所有人之間的關係必須很清楚沒有模擬兩可,這就牽涉到數位憑證。

18-6 防火牆 • 封包過濾防火牆 封包過濾技術採用的機制主要針對網路層和傳輸層上的數據為監控對象。例如:依據對每個數據封包的標頭、協定、位址、TCP/UDP連接埠、類型等資訊進行過濾分析,並與預先設定好的防火牆過濾規則進行核對,一旦數據封包被發現某些部分與過濾規則一致,並且條件設定為「阻止」的時候,此封包就會被丟棄。 • 代理防火牆 這種類型的防火牆已被公認為較安全的防火牆。由於在其內外部網路之間的通訊都需經過代理伺服器檢查與連接,這樣可避免入侵者攻擊。注意:代理防火牆是工作在應用層,因此它可以實現在更高等級的數據封包之偵測。

18-7 IPSec簡介 • IPSec協定之前,我們必須先認識金鑰交換協定,它的主要工作包括建立共同的密鑰與安全連結。當IPSec的實體兩端使用一組加密與解密金鑰就開始運作,而實體兩端的SA與交換金鑰就是由金鑰交換協定來負責建立。IP安全金鑰管理常用的協定稱為網際網路安全關聯鑰匙管理協定(Internet Security Association and Key Management Protocol;ISAKMP)與Oakley Key Determination協定(參考RFC2412)。Oakley僅規範出金鑰交換的方法,至於各種訊息詳細的格式、SA的建立、金鑰交換時所用的IP資料封包格式與處理程序及原則,則是由ISAKMP定義。IPSec除了上述的金鑰交換協定外,還包含了IPSec AH與IPSec ESP兩種主要協定,這兩種協定都具有傳輸模式和隧道模式的封包格式。

AH (Authentication Header)協定 主要提供發送端的身分認證(亦即鑑定性)及確保IP封包在傳輸過程中的資料完整性,但缺乏隱密性(參考RFC 4302及RFC 4305)。 • ESP (Encapsulating Security Payload) 協定主要提供封包加密(亦即隱密性)、發送端的身分認證(亦即鑑定性)與資料完整性的功能。

下一個標頭(Next Header)佔8bits 指出AH標頭後面定義的資料類型為TCP、UDP或ICMP區段。 • 資料長度(Payload Length)佔8bits 指出認證資料欄位的長度。 • Reserved佔16bits 指出目前保留用。 • 安全參數索引(Security Parameter Index;SPI)佔32bits 指出用來識別安全連結。 • 序號(Sequence Number)佔32bits 指出在SA連線中,每個封包的序號,該序號即使封包遺失再重傳也是用不同的序號,主要目的在於防止有心人偷擷取封包後,竄改內容並重送給接收端,以避免重送(replay)攻擊。

認證資料(Authentication Data)長度不定 指出AH認證方式使用雜湊訊息認證碼(Hashed Message Authentication Code;HMAC)。HMAC可看成雜湊函數與對稱式加密法的結合。雜湊函數與對稱式加密法都可用來認證資料。前者運算速度較快,但較不安全;後者運算較雜湊函數慢,但較為安全。HMAC則兼具了兩者的優點,即運算速度快,且安全性高。HMAC所產生的值稱為訊息認證碼(Message Authentication Code;MAC)或稱完整性檢查值(Integrity Check Value;ICV)。AH認證步驟如下說明。

1. 送收兩端透過金鑰交換協定使得雙方各自擁有一把相同的金鑰Ks。 2. 發送端利用Ks 計算, 得出封包資料的完整性檢查值(Integrity Check Value;ICV),然後將ICV值放在封包內的AH標頭中送至接收端。 3. 接收端收到後再利用Ks計算封包資料的ICV,並與發送端的ICV比較,若兩者的ICV值相同即完成封包確認;反之,代表此封包有問題。

AH傳輸模式(Transport Mode) • 若LAN中的兩部電腦要建立IPSec連線時,發送端與接收端都必須具IPSec功能,就可使用傳輸模式。基本上,此模式原來的IP封包格式不變,但AH標頭是位於「IP標頭」和「IP Payload」之間,如圖18-6所示。 • 注意:「IP Payload」等於「TCP/UDP標頭加上其後面的資料」。接著計算整個封包的ICV,再將ICV記錄到AH標頭中。HMAC在計算時並非包含封包中全部的欄位;換言之,由於IP封包內的標頭有些欄位在封包傳送過程中會不斷改變,例如IP封包每經過一部路由器,TTL欄位值會減1。因此計算HMAC時,並不需要將這欄位列入。其他不列入計算的欄位還包括Flags、Fragment Offset、TTL和Header Checksum等欄位。

AH隧道模式(Tunnel Mode) • 若LAN與LAN之間透過Internet傳輸資料時,發送端與接收端有一端或兩端未具IPSec功能,那就必須透過能處理IPSec封包的裝置來處理,這種情形就可以使用此模式。