VLAN

VLAN. Kimmo Tukiainen 0275656. Sisältö. Yleistä Standardit Staattinen / Dynaaminen VLAN VLANin käyttö Tietoturva Yhteenveto. Yleistä. Virtuaali lähiverkko-tekniikka mahdollistaa toisistaan loogisesti riippumattomien segmenttien luomisen samaan verkkoon.

VLAN

E N D

Presentation Transcript

VLAN Kimmo Tukiainen 0275656

Sisältö • Yleistä • Standardit • Staattinen / Dynaaminen VLAN • VLANin käyttö • Tietoturva • Yhteenveto

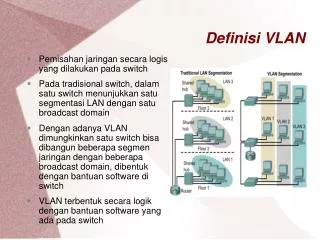

Yleistä • Virtuaali lähiverkko-tekniikka mahdollistaa toisistaan loogisesti riippumattomien segmenttien luomisen samaan verkkoon. • VLANien luominen on mahdollista neljällä eri tavalla: MAC-osoitteen-, kytkimen portin-, verkko-osoitteen- tai protokollan perusteella.

Yleistä • VLAN toimii OSI-mallin siirtoyhteyskerroksella, mutta koska virtuaaliverkkoja voidaan myös muodostaa IP- tai aliverkkokohtaisesti niin se voi toimia myös verkkokerroksella.

http://www.cisco.com/warp/public/cc/pd/wr2k/cpbn/tech/vlan_wp.pdfhttp://www.cisco.com/warp/public/cc/pd/wr2k/cpbn/tech/vlan_wp.pdf

Yleistä • Virtuaaliverkkojen luomisessa voidaan käyttää kahta erinlaista tekniikkaa: kehysten suodattamista tai kehysten merkitsemistä • Kummissakin tekniikoissa kytkimelle tuleva paketti tutkitaan ja se joko lähetetään eteenpäin tai hylätään riippuen kytkimelle asetetuista säännöistä.

Kehysten suodattaminen • VLAN-jäsenyystiedot pidetään suodatustietokannoissa, joiden perusteella tiedetään ohjata liikenne oikeaan kytkimen porttiin. • Jokaisen portin on kuuluttava ainakin yhteen virtuaaliverkkoon, oletus virtuaaliverkosta käytetään nimitystä portti tai natiivi VLAN

Kehysten merkitseminen • Kehysten merkitseminen käyttää yksilöllistä ID:tä jokaisessa kehyksessä. Kytkin tutkii kehyksen ID:n ennen edelleen lähettämistä ja poistaa tunnisteen ennen kuin paketti lähetetään kohteelle. • Määritelty 802.1Q-standardissa.

Standardit • IEEE 802.1Q-standardi määrittelee Ethernet-kehykseen neljän tavun VLAN-tunnistekentän -> Ethernet-kehyksen maksimikoko kasvaa 1522 tavuun. • 802.1Q:ssa määritellään myös 3 bitin prioriteettikenttä -> 802.1P

IEEE 802.1P Jaakohuhta, Hannu 2000. Lähiverkot Ethernet. IT Press

Staattinen (porttikohtainen) VLAN • Määritellään kytkimeltä porttikohtaisesti mihin VLANiin portti kuuluu • Turvallinen • Työläs

Dynaaminen VLAN • Dynaamisessa virtuaaliverkossa käytetään keskitettyä hallintaohjelmaa. VLANit voivat perustua joko MAC-osoitteisiin, verkko-osoitteisiin tai protokollaan.

MAC-osoitekohtainen VLAN • Tietyt MAC-osoitteet kuuluvat tiettyyn virtuaaliverkkoon • Sama osoite voi kuulua moneen VLANiin • Työläs, jokainen MAC-osoite pitää erikseen määritellä käsin tiettyyn VLANiin

Verkko-osoitekohtainen VLAN • Protokollasidonnaisia -> kukin protokolla muodostaa oman virtuaaliverkkonsa • Aliverkoilla ja verkko-osoitteilla määritellyt laitteet kuuluvat samaan VLANiin.

Prokolla kohtainen VLAN • Kukin protokolla esimerkiksi IP tai IPX muodostavat oman verkkonsa • Käytetyimmästä protokollasta tulee suurin VLAN ja se onkin tämän menetelmän heikkous. • Helppo hallita

VLANin käyttö • VLANia voidaa käyttää myös ATM, Token Ring ja WLAN-verkoissa • ATM:ssa LANEn avulla • Token Ringissä kahden tason VLANeja: Concentrator Relay Function ja Bridge Relay Function. • WLAN: nykyisissä tukiasemissa on VLAN tuki

Tietoturva • OSI-malli on suunniteltu siten, että kaikki kerrokset pystyvät toimimaan yksinään. • Jos yksi kerros on kräkkeröity muut kerrokset eivät välttämättä tiedä tästä. • Siirtoyhteyskerroksella suurin osa hyökkäyksistä tapahtuu käyttämällä laitteiden kyvyttömyyttä jäljittää hyökkääjä

Muutama hyökkäystapa • MAC Flooding hyökkäys -> rajalliset osoitetaulut. Taulun täyttäminen aiheuttaa ylivuodon. • ARP Hyökkäys -> ei varmista identiteettiä. Voidaan väittää että tietty MAC-osoite on on assosioitu johonkin IP:seen.

Virtuaaliverkkojen hyödyt • Helppo konfiguroitavuus ja muutettavuus • Broadcast-kehyksien leviäminen rajoittuu VLANin sisälle • Verkon käyttäjien luokittelu ryhmiin -> käyttäjä voi olla fyysisesti missä tahansa verkon alueella • Loppukäyttäjälle ja mahdollisille verkkosovelluksille näkymätön.

Yhteenveto • IEEE 802.1Q-standardin avulla kytkimiin pystytään luomaan VLANeja • IEEE 802.1P-standardi eli liikenteen priorisointi liittyy läheisesti VLANeihin • Nykyiset kytkimet ymmärtävät myös verkkokerroksen liikennettä -> poistaa erillisen reitittimen tarve useissa tapauksissa