Crittografia

Crittografia. Francesca Benanti Dipartimento di Matematica ed Informatica Università degli Studi di Palermo, Via Archirafi 34, 90123 Palermo Tel.: 091-23891105 E-mail: fbenanti@math.unipa.it http://math.unipa.it/~fbenanti/. Introduzione.

Crittografia

E N D

Presentation Transcript

Crittografia Francesca Benanti Dipartimento di Matematica ed Informatica Università degli Studi di Palermo, Via Archirafi 34, 90123 Palermo Tel.: 091-23891105 E-mail: fbenanti@math.unipa.it http://math.unipa.it/~fbenanti/

Introduzione “Il desiderio di svelare segreti è profondamente radicato nella natura umana; la promessa di partecipare a conoscenze negate ad altri eccita anche la mente meno curiosa. Qualcuno ha la fortuna di trovare un lavoro che consiste nella soluzione di misteri, ma la maggior parte di noi è spinta a soddisfare questo desiderio risolvendo enigmi artificiali ideati per il nostro divertimento. I romanzi polizieschi o i cruciverba sono rivolti alla maggioranza; la soluzione di codici segreti può essere l’occupazione di pochi.” John Chadwick The Deciphermentof Linear B LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Introduzione La Crittografia tratta delle "scritture nascoste", ovvero dei metodi per rendere un messaggio "offuscato" in modo da non essere comprensibile a persone non autorizzate a leggerlo. Un tale messaggio si chiama comunemente crittogramma. Da Wikipedia, l'enciclopedia libera. La crittografia si occupa dei metodi e delle tecniche per rendere sicura la trasmissione di un messaggio fra due soggetti lungo un canale di comunicazione potenzialmente non sicuro. E’ la scienza, ma anche l’arte, di nascondere non il messaggio ma il suo significato. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Introduzione Per migliaia di anni re, regine e generali hanno avuto il bisogno di comunicazioni efficienti per governare i loro paesi e comandare i loro eserciti. Nel contempo, essi compresero quali conseguenze avrebbe avuto la caduta dei loro messaggi in mano ostili: informazioni preziose sarebbero state a disposizione delle nazioni rivali e degli eserciti nemici. Fu il pericolo dell'intercettazione da parte degli avversari a promuovere lo sviluppo di codici, tecniche di alterazione del messaggio destinate a renderlo comprensibile solo alle persone autorizzate. Il bisogno di segretezza ha indotto le nazioni ha indotto le nazioni a creare segreterie alle cifre e dipartimenti di crittografia. E’ stato loro compito garantire la sicurezza delle comunicazioni, escogitando e impiegando i migliori sistemi di scrittura segreta. Nello stesso tempo, i decrittatori hanno tentato di far breccia in quei sistemi e carpire i dati che custodivano. Crittografi e decrittatori sono cercatori di significati, alchimisti votati alla trasmutazione di astruse serie di segni in parole dotate di senso. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Introduzione La storia dei codici è la storia dell’antichità, secolare battaglia tra inventori e solutori di scritture segrete; una corsa agli armamenti intellettuale il cui impatto sulle vicende umane è stato profondo. La lunga battaglia tra inventori e solutori di codici ha prodotto importanti progressi scientifici. Gli inventori hanno creato codici sempre più resistenti mentre i solutori, per farvi breccia, hanno escogitato metodi sempre più sofisticati. Nello sforzo di tutelare e, rispettivamente, violare la segretezza, gli opposti schieramenti hanno attinto a un’ampia gamma di scienze e specializzazioni, dalla matematica alla linguistica, dalla teoria dell’informazione alla fisica quantistica. A loro volta, inventori e solutori di codici hanno arricchito queste discipline, e il loro lavoro ha accelerato il progresso tecnologico, come è dimostrato nel caso dei calcolatori. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Introduzione Questa disciplina, che fino a tempi relativamente recenti, riguardava principalmente l'ambiente militare e commerciale, con le nuove forme di comunicazione ha incominciato a interessarsi di situazioni in cui facilmente tutti noi ci troviamo coinvolti. telefono cellulare: le comunicazioni viaggiano, almeno in parte, via satellite, e di conseguenza possono essere intercettate facilmente; pay TV: il segnale televisivo viene cifrato, e solo chi ha pagato il canone ha la possibilità di decodificare il segnale; internet: i dati immessi in rete vanno protetti (numero di carta di credito, numero di conti bancari, ecc.), firma digitale e dell’autenticazione dei documenti. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Scritture Segrete Lo scopo delle scritture segrete è di nascondere un messaggio; per questo obbiettivo nella storia si sono succedute molte tecniche, che ancora oggi continuano ad essere usate. STEGANOGRAFIA steganòV = coperto Grafein = scrivere coprire la scrittura CRITTOGRAFIA kriptòV = nascosto Grafein = scrivere nascondere la scrittura LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Esempi di Steganografia Erodoto narra (libro V delle Storie): “Istieo voleva dare ad Aristagora l'ordine di ribellarsi, non aveva alcun altro modo per annunziarglielo con sicurezza, essendo le strade sorvegliate, fatta rasare la testa al più fido degli schiavi, vi impresse dei segni, e aspettò che ricrescessero i capelli. Non appena ricrebbero, lo spedì a Mileto, non comandandogli null'altro se non che, quando giungesse a Mileto, dicesse ad Aristagora di fargli radere i capelli e di guardare la sua testa: i segni impressi ordinavano, come già prima ho detto, la rivolta.” LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Esempi di Steganografia La scritta veniva applicata sul capo rasato di uno schiavo, quindi si attendeva che i capelli ricrescessero e si inviava il messaggero. All’arrivo presso il destinatario, questi rasava nuovamente lo schiavo e leggeva il messaggio. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Esempi di Steganografia Erodoto (libro VII delle Storie): “Demarato per avvisare gli Spartani del prossimo attacco del re persiano Serse alla Grecia prese una tavoletta doppia, ne raschiò la cera e poi sul legno della tavoletta scrisse il piano del re. Fatto ciò versò di nuovo cera liquefatta sullo scritto, in modo che, venendo portata vuota, la tavoletta non procurasse nessun fastidio da parte dei custodi delle strade” (prima della battaglia di Salamina, 480 a.C.) LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Esempi di Steganografia CINA: il messaggio era scritto su striscioline finissime di seta, che poi venivano rioperte di cera (strato protettivo) e fatte ingerire a uno schiavo. Arrivato a destinazione, il messaggio veniva espulso dallo schiavo, scrostato e finalmente … letto. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Esempi di Steganografia INCHIOSTRI SIMPATICI: da Plinio il Vecchio (I dC) a Umberto Eco (Il Nome della Rosa), si narra di una metodologia di scrittura a base di limone o latice di titimabo, che appaiono invisibili, ma ricompaiono una volta che il testo venga esposto a una fonte di calore. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Esempi di Steganografia ITALIA: nel XVI secolo un modo interessante di recapitare i messaggi era di scriverli con aceto sul guscio di un uovo sodo; il guscio, poroso, permetteva all’aceto di passare e, una volta recapitato il messaggio, era sufficiente sgusciare l’uovo per leggerlo! LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

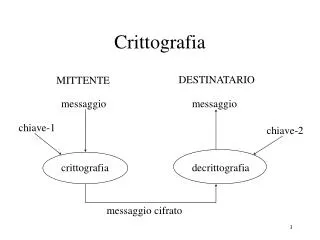

Crittografia La longevità della steganografia dimostra che essa garantisce una certa sicurezza, ma il suo punto debole è evidente: se il latore del messaggio è attentamente perquisito, è probabile che il messaggio sia scoperto. Perciò in parallelo con lo sviluppo della steganografia si assisté all'evoluzione della crittografia. La crittografia non mira a nascondere il messaggio in sé, ma il suo significato. Per rendere incomprensibile un testo, lo si altera per mezzo di un procedimento concordato a suo tempo dal mittente e dal destinatario. Il vantaggio della crittografia è che anche se il nemico intercetta il messaggio, esso risulta incomprensibile e quindi inutilizzabile. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Crittografia Non tutte le società antiche svilupparono forme di crittografia. La Cina, per esempio, l'unica civiltà antica ad usare una scrittura ideografica, non ne ha mai viste. Le ragioni, a detta degli storici, sono legate alla natura prevalentemente orale delle comunicazioni. In India, invece, forme di crittografia furono concretamente praticate. In diversi testi sacri sono presenti riferimenti a forme di scritture segrete. Nell'Artha-Sastra, un testo classico sugli affari di stato, si sottolinea l'importanza delle scritture segrete nei servizi di spionaggio. Esempi di scritture segrete sono presenti anche nel Latila-Vistara, un libro che esalta le virtù di Budda. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Crittografia Nel Kama-Sutra, invece, tra le 64 arti (yogas) che la donna deve conoscere e praticare c'è l'arte della scrittura segreta. La 44-esima e, in particolare, la 45-esima arte (mlecchita-vikalpa) trattano di regole di trasformazione delle parole basate essenzialmente sulla sostituzione di caratteri del messaggio originale. • Kamasutra • Mallanga Vatsyayana Kamasutra, cap. III • Delle arti e scienze da coltivare • Ecco le arti da studiare assieme col Kamasutra: • Il canto, l'uso di strumenti musicali [. . . ] • Conoscenza di miniere e cave [. . . ] • L'arte di interpretare scritture cifrate e di scrivere parole in modi particolari [. . . ] • Giochi matematici LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Crittografia Anche nelle scritture cuneiforme sviluppate in Mesopotamia sono stati ritrovati esempi di crittografia. Sia presso gli Assiri che i Babilonesi, le due grosse civiltà sorte sulle sponde del Tigri, è stata rinvenuta l'usanza di sostituire le parti terminali delle parole con elementi corti e stereotipati detti colofoni. In Iraq, nel periodo finale delle scritture cuneiformi, è presente per la prima volta la sostituzione di nomi con numeri. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Steganografia e Crittografia Anche se la steganografia e la crittografia sono discipline indipendenti, possono essere impiegate per alterare e occultare il medesimo testo, garantendo un livello di sicurezza molto più alto. Per esempio, il « microdot », cioè la riduzione di uno scritto alle dimensioni di un punto, è una forma di steganografia che ebbe largo impiego durante la seconda guerra mondiale. Tramite un procedimento fotografico, gli agenti tedeschi in America latina trasformavano una pagina scritta, precedentemente crittografata, in una macchia con un diametro inferiore al millimetro, che poteva essere nascosta nel puntino di una « i » in una comunicazione banale. Il primo microdot fu scoperto dall' FBI nel 1941 grazie a una soffiata. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Che cos’è la crittografia? E’ la scienza che studia come rendere segreta e sicura la comunicazione tra due persone o entità nascondendo il significato del messaggio Bob Alice Eva Se Alice e Bob, vogliono scambiarsi un messaggio in maniera sicura, dovranno adottare un linguaggio o un codice noto soltanto a loro, in modo da renderlo incomprensibile ad Evainteressata a intercettare la loro comunicazione. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Crittatura PER TRASPOSIZIONE anagramma PER SOSTITUZIONE algoritmo LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Esempi di Crittatura per Trasposizione CRITTATURA A INFERRIATA: si sceglie un numero di righe e si scrive il messaggio alternando una lettera per ogni riga. Per decifrare la frase, il destinatario deve conosce sia il numero di righe scelto. S C R I V E R E I N C O D I C E S R V R I C D C C I E E N O I E LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

CRITTATURA PER SOSTITUZIONE ALGORITMO CIFRATURACODICE Sostituzione a livello di lettereSostituzione a livello di parole DECIFRARE DECODIFICARE LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Esempi di Codici LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Algoritmo di crittazione: sostituire ogni lettera con quella X posti avanti. Chiave: X=13 Messaggio in chiaro: VENDERE TUTTI I FONDI OBBLIGAZIONARI. Messaggio crittato : IRAQRER GHGGV V SBAQV BOOYVTNMVBANEV. Esempi di Cifratura LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

RIASSUMENDO … LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Il processo nel quale il messaggio originale detto M o testo in chiaro viene reso incomprensibile ad altri, va sotto il nome di cifratura Il processo inverso, che ritrasforma il messaggio C o testo cifratoè detto decifratura CRITTARE/DECRITTARE LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

CRITTARE/DECRITTARE Per realizzare il processo di cifratura e/o decifratura si utilizza una funzione matematica,detta algoritmo crittografico o cifrario. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

CRITTARE/DECRITTARE Gli algoritmi crittografici rappresentano soltanto le modalità “generiche” attraverso cui un messaggio M viene crittato in C. La chiave è ciò che invece definisce le modalità “specifiche”. Mentre spesso l’algoritmo è pubblico (ovvero si conoscono le operazioni “generiche” che svolge per crittografare un’informazione) e analizzabile da tutti, la chiave è personale e deve rimanere segreta LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

CRITTARE/DECRITTARE Gli algoritmi che utilizzano la stessa chiave per cifrare e decifrare il messaggio sono detti algoritmi simmetrici ALGORITMI SIMMETRICI LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

CRITTARE/DECRITTARE Algoritmi che utilizzano chiavi diverse per la cifratura e la decifratura sono detti algoritmi asimmetrici ALGORITMI ASIMMETRICI LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Legge di Kerckhoffs La netta separazione concettuale di chiave e algoritmo è uno dei saldi principi della crittografia, e fu formulata in modo definitivo nel 1883 dal linguista olandese Auguste Kerckhoffs von Nieuwenhof, nel trattato “La Cryptographie Militaire”: <<Legge di Kerckhoffs: la sicurezza di un crittosistema non deve dipendere dal tenere celato il critto-algoritmo. La sicurezza dipenderà solo dal tener celata la chiave>>. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Le più antiche notizie sicure sono probabilmente quelle sulla scitala lacedemonica, data da Plutarco come in uso dai tempi di Licurgo (IX sec a.C.) ma più sicuramente usata ai tempi di Lisandro(verso il 400 a.C.) Consisteva in un bastone su cui si avvolgeva ad elica un nastro di cuoio; sul nastro si scriveva per colonne parallele all'asse del bastone, lettera per lettera, il testo segreto. Tolto il nastro dal bastone, il testo vi risultava trasposto in modo regolare ma sufficiente per evitare la comprensione senza un secondo bastone uguale al primo. Esempio di crittografia per trasposizione LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Tra il 390 e il 360 a.C. venne compilato da Enea il tattico, generale della lega arcadica, il primo trattato di cifrari il cui XXI capitolo tratta appunto di messaggi segreti. In questo viene descritto un disco sulla zona esterna del quale erano contenuti 24 fori, ciascuno dei quali era contrassegnato da una lettera disposte in ordine alfabetico. Un filo, partendo da un foro centrale, si avvolgeva passando per i fori delle successive lettere del testo. Il destinatario del messaggio svolgeva il filo dal disco segnando le lettere da esso indicate. Il testo si doveva poi leggere a rovescio. Sistemi Crittografici Disco di Enea il tattico LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Fonti preziose di scritture segrete sono i testi sacri. Nel Vecchio Testamento gli storici hanno evidenziato tre tipi di trasformazione: l'Atbash, l'Albam e l'Atbah. L'Atbash ebraico è una tecnica di trasformazione ad alfabeto capovolto: il primo carattere dell'alfabeto viene sostituito con l'ultimo, il secondo con il penultimo e così via. Infatti la prima lettera dell'alfabeto ebraico (Aleph) viene cifrata con l'ultima (Taw), la seconda (Beth) viene cifrata con la penultima (Shin); da queste quattro lettere è derivato il nome di Atbash (A con T, B con SH) per questo codice. L'Atbash viene utilizzato nel libro del profeta Geremia per cifrare il nome della città di Babilonia. Sistemi Crittografici Il metodo ATBASH LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Usando l'attuale alfabeto ordinario, l'Atbash può essere riassunto con la seguente tabella di cifratura: Messaggio in chiaro: IL LIBRO DI GEREMIA. Messaggio crittato : ROORYILWRTVIVNRZ LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici L'Albam richiede che l'alfabeto venga diviso in due parti e che ogni lettera venga sostituita con la corrispondente dell'altra metà. Infine, l'Atbah richiede che la sostituzione soddisfi una relazione di tipo numerico. Le prime nove lettere dell'alfabeto vengono sostituite in modo tale che la somma della lettera da sostituire e della lettera sostituente risulti uguale a dieci. Quindi, per esempio, Aleph (prima lettera dell'alfabeto) viene sostituita con Teth (nona lettera dell'alfabeto). Per le restanti lettere dell'alfabeto deve valere una regola simile con somma pari a 28 in decimale (per esempio, la 13-esima lettera viene sostituita con la 15-esima, etc.). LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Il cifrario di Cesare Svetonio nella Vita dei dodici Cesari racconta che Giulio Cesare usava per le sue corrispondenze riservate un codice di sostituzione molto semplice, nel quale la lettera chiara veniva sostituita dalla lettera che la segue di tre posti nell'alfabeto. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Il cifrario di Cesare Esempio: Messaggio in chiaro: Auguri di buon compleanno Messaggio crittato : DXJXULGLEXRQFRPSOHDQQR LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Generalizzazione del cifrario di Cesare E’ possibile generalizzare il sistema di Cesare usando uno spostamento di k posti, anzichè di 3. Ad esempio con k=7 Messaggio in chiaro: Auguri di buon compleanno Messaggio crittato : HBNBYPKPIBVUJVTWSLHUUV LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici ESERCIZI: Esercizio 1 Esercizio 2 Esercizio 3 Soluzioni: Esercizio1, Esercizio2, Esercizio3 LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Limiti del cifrario di Cesare: Numero delle chiavi: 26 Se il messaggio è intercettato e si sospetta che l’algoritmo sia la cifratura di Cesare, la decrittazione può essere effettata controllando le possibili chiavi LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Caso Generale Il caso più generale è quello in cui l’alfabeto cifrato è una permutazione di quello in chiaro. • In questo caso la chiave è l’alfabeto cifrato. Esempio: Testo Chiaro: Et tu brute? Testo Cifrato: QO ON PHNOQ? LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Vantaggi: Esistono 26!=403291461126605635584000000 permutazioni possibili. Una ricerca esaustiva per trovare la permutazione giusta è praticamente impossibile Svantaggi: La memorizzazione dell’alfabeto cifrante può indurre il mittente o il destinatario a conservare l’alfabeto cifrante in forma scritta con il rischio che cada in mani ostili e ogni segretezza sia perduta LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Supponiamo, per esempio, di voler impiegare il nome JULIUS CAESAR come frase chiave. In primo luogo, si dovranno si dovranno eliminare sia gli spazi sia le lettere ripetute; la sequenza così ottenuta, JULISCAER, sarà l’inizio dell’alfabeto cifrante , mentre le lettere che non fanno parte della sequenza verranno aggiunte in ordine alfabetico partendo dall’ultima lettera della parola chiave. Parola chiave Domani attaccheremo Testo Chiaro: Testo Cifrato: IZXJYR JHHJLLESFSXZ LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici • Memorizzare una parola o una frase è molto più facile che memorizzare una sequenza priva di senso. • Il numero degli alfabeti cifranti generati da una parola o frase chiave è immenso. Vantaggi: LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Il cifrario di Polibio Lo storico greco Polibio (~200-118 a.C.), nelle sue Storie (Libro X) attribuisce ai suoi contemporanei Cleoxeno e Democleito l’introduzione di un sistema di telecomunicazione basato su un interessante metodo di cifratura. L'idea è quella di cifrare una lettera con una coppia di numeri compresi tra 1 e 5, in base ad una scacchiera 5x5. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Il cifrario di Polibio La traduzione nell’attuale alfabeto si ottiene "fondendo" k e q, due lettere rare ma non foneticamente differenti (nella lingua inglese), nella stessa casella. Ogni lettera può venire quindi rappresentata da due numeri, guardando la riga e la colonna in cui la lettera si trova. Per esempio, a=11 e r=42. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Quindi la frase: “ Attenzione agli scogli “ dopo la cifratura risulterà: 1144441534552435341511223224431335223224 | | | | | | | | | | A t t e n z i o n e ………………………………… LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici Polibio suggeriva di mandare tanti messaggeri quanti erano i caratteri del messaggio. Questi portavano nella mano sinistra un numero di torce pari all'indice di riga e nella mano destra un numero pari all'indice di colonna. In effetti più che di un codice segreto, si tratta di un sistema di telecomunicazione, di fatto un telegrafo ottico. Telegrafi a torce esistevano da molti secoli ed erano stati descritti da Enea il tattico intorno al 350 a.C., ma erano basati su un limitato elenco di messaggi possibili; quello di Polibio si basa invece sulla scomposizione del messaggio nelle singole lettere ed è quindi in grado di trasmettere qualsiasi messaggio. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012

Sistemi Crittografici • La scacchiera di Polibio ha alcune importanti caratteristiche • riduzione nel numero di caratteri utilizzati • conversione in numeri • riduzione di un simbolo in due parti che sono utilizzabili separatamente La sua importanza nella storia della crittografia sta nell'essere alla base di altri codici di cifratura come il Playfair Cipher o il cifrario campale germanico usato nella prima guerra mondiale. LABORATORIO DI CRITTOGRAFIA, PROGETTO LAUREE SCIENTIFICHE, LICEO SCIENTIFICO CEI, a.a. 2011-2012