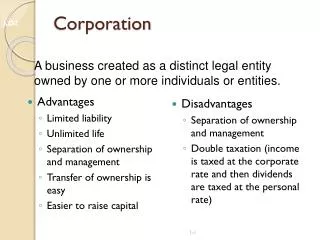

Corporation

Corporation. Интегрированная система безопасности. Интегрированная система безопасности MAG. Цели создания.

Corporation

E N D

Presentation Transcript

Corporation Интегрированная система безопасности

Интегрированная система безопасности MAG Цели создания • Главной целью разработки является созданиеинтегрированной системы безопасности, обеспечивающей устойчивое функционирование промышленного предприятия (предприятия газовой отрасли) и предотвращение угроз его безопасности, защиту от противоправных посягятельств, охрану жизни и здоровья персонала, недопущение хищения или уничтожения материальных ценностей. • Разработанная интегрированная система безопасности соответствует требованиям государственных стандартов Российской Федерации и различных ведомственных документов, в том числе: • ГОСТ Р 51241-98 - Средства и системы контроля и управления доступом. Классификация. Общие технические требования. Методы испытаний. • ГОСТ Р 50775-95 Системы тревожной сигнализации. Часть 1. Общие требования. Раздел 1. Общие положения. • ГОСТ Р 50776-95 (2005) Системы тревожной сигнализации. Часть 1. Общие требования. Раздел 4. Руководство по проектированию, монтажу и техническому обслуживанию (МЭК 839-1-4-89). • ГОСТ Р 52436-2005 Приборы приемно-контрольные охранной и охранно-пожарной сигнализации. Классификация. Общие технические требования и методы испытаний.

Интегрированная система безопасности MAG Цели создания • ГОСТ Р 51558-2000 Системы охранные телевизионные. Общие технические требования и методы испытаний. • ГОСТ Р 50009-2000 - Совместимость технических средств электромагнитная. Технические средства охранной сигнализации. Требования и методы испытаний. • ГОСТ Р 51699-2000 Совместимость технических средств электромагнитная. Устойчивость к электромагнитным помехам технических средств охранной сигнализации. Требования и методы испытаний. • ГОСТ Р 51317.6.2-99 - Совместимость технических средств электромагнитная. Устойчивость к электромагнитным помехам технических средств, применяемых в промышленных зонах. Требования и методы испытаний. а также • СТО Газпром 2-1.4-186-2008 - Унифицированные проектные решения по комплексам ИТСО и САЗ объектов ОАО «ГАЗПРОМ».

Интегрированная система безопасности MAG Задачи • Объединение оборудования разного назначения в единую комплексную систему безопасности. • Обнаружение нарушителей, определение мест пересечения ими границ объекта и зон его безопасности, формирование и передача тревожных и служебных сообщений подразделениям охраны и обслуживающему персоналу. • Автоматическая регистрация всех сообщений и состояний элементов системы в единой базе данных. • Графическое отображение состояния всех элементов системы на мониторе с автоматическим ведением протокола событий. • Составление отчетов, используя различные фильтры (условия). • Программирование пластиковых карт, нанесение цветных изображений и надписей, связанных с центральной базой данных системы контроля доступа.

Интегрированная система безопасности MAG Преимущества • Поддержка широкого спектра оборудования, включенного в «Перечень технических средств охраны и средств антитеррористической защиты, разрешенных к применению на объектах ОАО «Газпром» и его дочерних обществ и организаций» (Приложение к приказу ОАО «Газпром» № 326 от 20 декабря 2007г. ). • Возможность стыковки с различными платформами (платформо-независимость): Сервер на платформе ОС семейства Windows (база данных MSSQL, Oracle, MS ACCESS, Intebase); Рабочие станции работают под ОС семейства Windows; Открытый интерфейс для интеграции сторонними разработчиками (SDK). • Соответствие максимальному количеству корпоративных стандартов. Продукт входит в «Перечень технических средств охраны и средств антитеррористической защиты, разрешенных к применению на объектах ОАО «Газпром» и его дочерних обществ и организаций» (Приложение к приказу ОАО «Газпром» № 326 от 20 декабря 2007г. ), раздел «Интегрированные системы безопасности»; Производство сертифицировано в соответствии ISO9001:2000. • Наличие курсов обучения по продукту - группа компаний «Магистраль-СКН» регулярно проводит бесплатные обучающие семинары для проектировщиков, инсталляторов и пользователей системы MAG.

Интегрированная система безопасности MAG Преимущества • Надежность системы – каждый элемент сохраняет свою работоспособность при выходе из строя соседних устройств или потере связи. • Модульность системы - система строится из элементов, представляющих собой законченные модули. • Масштабируемость системы – алгоритм работы системы не зависит от количества входящих в него элементов. • Наличие национальных сертификатов: РОСС RU.ME61.B03555 – сертификат соответствия на ПО “MAG”. РОСС RU.ME61.B03554 – сертификат соответствия на контроллеры “MAG”. РОСС RU.3066.04BC00 – сертификат соответствия работ и услуг ISO 9001:2000. • Наличие списка основных потребителей продукта: ОАО "Газпром" и его дочерние организации ООО "Газпром добыча Астрахань" ООО "Газпром трансгаз Ухта" ООО "Газпром трансгаз Санкт-Петербург" ООО "Газпром трансгаз Кубань" ООО "Газпром трансгаз Ставрополь" ОАО "Белтрансгаз"

Интегрированная система безопасности MAG Поддерживаемое оборудование 1. Оборудование систем контроля и управления доступом:

Интегрированная система безопасности MAG Поддерживаемое оборудование 2. Оборудование охранной сигнализации:

Интегрированная система безопасности MAG Поддерживаемое оборудование 3. Оборудование пожарной сигнализации:

Интегрированная система безопасности MAG Поддерживаемое оборудование 4. Оборудование видеонаблюдения и видеорегистрации:

Интегрированная система безопасности MAG Учет требований ОАО «Газпром» • Организация последовательного доступа из одной зоны в другую. Количество вложенных зон – не менее 3-х. • Возможность оформления ”VIP” пропусков. Владельцам ”VIP” пропусков разрешен проход через все точки доступа в любое время и при этом перемещения не фиксируются системой. • Поддержка функции постановки/снятия на охрану/с охраны зон доступа (помещений, групп помещений) с помощью штатной карты доступа, принадлежащей ответственному лицу. • Пример использования: для снятия с охраны помещения ответственное лицо подносит карту • доступа к считывателю 2 или 3 раза подряд с интервалом в 3…5 сек. Аналогичным образом • осуществляется постановку на охрану. • В алгоритм определения факта прохода через преграждающее устройство в режиме «Предотвращение повторного прохода» введен контроль состояния датчика положения преграждающего устройства. • Реализована возможность объединения охранных извещателей, подсоединенных к входам разных контроллеров СКУД, в зоны.

Интегрированная система безопасности MAG Учет требований ОАО «Газпром» • Расширена база данных карт доступа (пользователей), загружаемых в контроллеры СКУД до 50 тыс. • Обеспечена функция «Предоставление доступа центральным компьютером», обеспечивающая доступпользователям при сбоях в работе терминального контроллера. • Реализована функция автоматической конфигурации контроллеров MAG при их включении в систему. • Увеличено количество контроллеров в терминальной сети до 32-х. • Увеличен объем буфера событий до 10000 в каждом контроллере СКУД. • Увеличено время хранения данных в ОЗУ контроллеров СКУД при потере электропитания до 1-го года.

Интегрированная система безопасности MAG Победитель конкурса «Эталон безопасности» в номинации «Контроль и управление доступом» в 2006 году

Интегрированная система безопасности MAG Этапы создания • 1998 год – Разработка и внедрение 8-ми разрядных контроллеров MAG и ПО MAG. • 2002 год - Переход на 16-ти разрядную архитектуру контроллеров. • 2006год – Существенные доработки программного обеспечения MAG, появление отображение • планировок объекта, внедрение модуля фотоидентификации и службы учета рабочего • времени. • 2007 год – Разработка 32-х разрядных контроллеров MAG. Разработка ПО MAG 2.0 для создания • интегрированной системы безопасности. • 2008 год – Начало серийного производства контроллеров семейства MAG-L совместимых с • протоколом LonWorks • 2008 год –Сертификация контроллеров MAG и MAG-L в системе ГАЗПРОМСЕРТ .

Контроллеры MAG с интерфейсом RS-485 Принцип построения • Интерфейс подключения – RS485 • Топология сети терминальных контроллеров – «шина» или «кольцо» • Количество контроллеров в терминальной сети – до 32 • Количество контроллеров в сети главных контроллеров – до 256

Контроллеры MAG с интерфейсом RS-485 M-500 M-230 Терминальный контроллер входов/выходов Главный контроллер Технические характеристики Технические характеристики

Контроллеры MAG с интерфейсом RS-485 M-300 Технические характеристики Терминальный контроллер

Контроллеры MAG с интерфейсом RS-485 M-206 Плата расширения входов/выходов для М-300 М-300 совместно с М-206 Технические характеристики

Контроллеры MAG с интерфейсом RS-485 M-600 Технические характеристики Терминальный контроллер

Контроллеры MAG с интерфейсом RS-485 M-460/М-460Е Плата расширения входов/выходов для М-600 Технические характеристики

Контроллеры MAG-L c поддержкой протокола LON Обоснование перехода на LON-протокол • Переход к сетевой архитектуре системы безопасности • Обеспечение взаимообмена, автоматически принимаемыми в контроллерах, превращает систему безопасности в адаптивную интеллектуальную структуру • Создание контроллеров СКУД с открытым протоколом, совместимыми с автоматизированными системами управления зданиями • Полевая сеть: • Подключения в любом месте. • Свободная топология. • Экономичное резервирование функций и каналов доставки критичной информации

Контроллеры MAG-L c поддержкой протокола LON Преимущества • Практически неограниченная масштабируемость сети контроллеров (сеть может содержать до 65535 контроллеров). • Поддержка произвольной топологии сети контроллеров (шина, звезда, смешанная топология, кольцо). • Поддержка различных алгоритмов прохода: односторонний проход, двусторонний проход, проход по правилу N-лиц (N до ), проход под принуждением, контроль повторного прохода. • Поддержка временных зон и сменных рабочих графиков. Поддержка любых Wiegand-считывателей разрядностью до 64 бит. • Поддержка режимов идентификации пользователей по карте, ПИН-коду, карте и ПИН-коду, штрихкодовому идентификатору. • Простая интеграция с системами построенными на Lonworks совместимом оборудовании без применения дополнительного оборудования.

Контроллеры MAG-L c поддержкой протокола LON Принцип построения • Подключения контроллеров и компьютера в любом месте • Интерфейс подключения – TP/FT-10 • Свободная топология • Количество контроллеров в одной сети не более – 65535 • Длина сегмента – 2,7 км • Общая длина не ограничена

Контроллеры MAG-L c поддержкой протокола LON M-230-L • более 500 000 охранных зон, до 65 535 групп зон • 5 типов охранных зон - обычная, вход\выход, 24 часа, • без обхода, с тестированием • 50 временных зон по 3 временных интервала в каждой • до 40 000 пользователей, с наращиванием по 40 000 • Смещение кода при постановке/снятии под принуждением • Определение процедуры идентификации пользователя (код, код и карта, карта) • Возможность регистрации событий на локальных принтерах • Сохранение целостности информации при одновременной централизованной и локальной • постановке/снятии с охраны • Локальная и централизованная постановка/снятие с охраны по группам или по зонам • Автоматизированные постановки/снятия с охраны по временным расписаниям • Регламентирование и распределение полномочий по мониторингу и управлению между • неограниченным количеством рабочих станций

Контроллеры MAG-L c поддержкой протокола LON M-300-L2 • свыше 40 000 пользователей, до 65 535 точек доступа • до 900 пользователей в автономной базе точки прохода • до 65 535 уровней доступа, до 65 535 временных зон • идентификация по карте, PIN-коду, штрих-коду • биометрическим даннымГлобальный контроль перемещения пользователей карт (antipassback) • Проход по правилу N (N<=10) • Индивидуальное слежение за перемещениями пользователей карт • Локальное автоматизированное и прямое централизованное управление дверями, турникетами и прочими средствами • Управление шлюзовыми кабинами и тамбурами по настраиваемым алгоритмам • Поддержка локальных и централизованных баз данных биометрических признаков • Интегрированная видео- верификация событий доступа с реальным видео и архивными видео/фото данными • Автоматизация процессов происходящих в системе (управление релейными выходами и состоянием элементов по событиям)

Контроллеры MAG-L c поддержкой протокола LON Модуль индикации • количество клавиш: 28 (27 + 1 «тест») • количество источников звуковых сигналов: 1 • индикация: • 27 красных светодиодов на лицевой панели • 27 зеленых светодиодов на лицевой панели • 1 светодиод индикации питания • Светодиодная индикация состояния охранных зон, групп и зон доступа • Постановка/снятие с охраны зон и областей «по кнопке», а также управление точками прохода СКУД • Подключение внешнего считывателя , Wiegand интерфейс до 64 бит • Авторизация пользователя по карте и/или ПИН коду • Свободно конфигурируемые объекты индикации и управления • Локальная база на 250 пользователей • Внешняя (сетевая) база на 40 000 пользователей

Контроллеры MAG-L c поддержкой протокола LON М-500-МС • максимальное количество пользователей: 42 500 • 1 дополнительный вход типа «сухой контакт» • до 50 записей праздничных и перенесенных рабочих дней • часы реального времени • Регистратор событий с возможностью печати протокола событий на принтере • LPT порт для подключения принтера • Последовательный порт RS232/RS485 для подключения оборудования других производителей • Подключение считывателя штрих-кодов

Контроллеры MAG-L c поддержкой протокола LON M300-L1 • Постановка/снятие с охраны зон и групп зон • Управление двумя односторонними точками прохода или одной • двухсторонней точкой прохода • Подключение до 3 устройств ввода идентификаторов • (считывателей) для системы контроля и управления доступом • (Wiegand или TouchMemory) • Возможность работы в автономном режиме или сетевом режиме • Подключение терминала управления для конфигурирования и мониторинга • Опционально Bluetooth для использования мобильного телефона в качестве терминала управления • Варианты постановки/снятия с охраны: считыватель с клавиатурой, терминал LCD и клавиатурой, мобильный телефон (опционально), от других модулей из ПО MAG 2.0 • Адресный шлейф S-ART на 30 адресов сигнализации и/или 30 управляющих выходов (релейные выходы или открытый коллектор) • Количество пользователей в локальной базе данных - 100 • Часы реального времени

Контроллеры MAG-L c поддержкой протокола LON M1200-L1 • Постановка/снятие с охраны зон и групп зон • Текстовая или звуковая индикация событий • Буфер событий и тревог • Добавление ключей пользователей в локальную БД • Интерфейсы считывателей Wiegand или TouchMemory • Интерфейс подключения терминалауправления к M300-L1 - RS485

Контроллеры MAG-L c поддержкой протокола LON M206-L1 • Модуль предназначен для подключения 6 охранных • извещателей к адресной шине S-ART модуля М300-L1 • Тип шлейфа – аналоговый, двухрезисторный • Состояние шлейфа: «норма», «тревога», «вскрытие» • Количество реле – 1 • Тип управляемого выхода, в зависимости от модификации - релейный выход или открытый коллектор • Количество контактных групп для 1-го реле – 1 • Максимальная мощность коммутации для 1-го реле (DC) – 72Вт • Максимальное напряжение коммутации для 1-го реле (DC) – 120В • Максимальный ток коммутации для 1-го реле – 2 А • Максимальная мощность коммутации для 1-го транзисторного выхода (DC) – 16Вт • Потребляемый ток от шины S-ART – 6мА

Контроллеры MAG-L c поддержкой протокола LON M206-L2 • Модуль предназначен для подключения 1 охранного • извещателя к адресной шине S-ART модуля М300-L1 • Модуль имеет малые габариты и встраивается непосредственно • в извещатель или любое другое релейное устройство • Состояние шлейфа: «норма», «тревога» • Тип шлейфа – сухой контакт • Количество реле – 1 • Максимальная мощность коммутации для 1-го транзисторного выхода (DC) – 16Вт • Максимальное напряжение коммутации для 1-го транзисторного выхода (DC) – 16В • Максимальный ток коммутации для 1-го реле – 1 А • Потребляемый ток от шины S-ART – 2мА

Программное обеспечение «MAG» Структурная схема

Программное обеспечение «MAG» Программы и службы • Программы: • Администратор системы • Администратор мониторинга • Программа оформления пропусков • Мониторинг • Отчеты • Фотоидентификация • Учет рабочего времени • Универсальный видеоклиент • Службы: • Служба кластера • Служба сменного доступа • Служба архивирования • Служба планов • Служба помещений • Служба расписания • Служба накопителей • Служба автоматики зданий • Служба автоматического управления • Служба глобального контроля повторного прохода • Служба постановки и снятия помещений с охраны • Механизм удаленных серверов

Программное обеспечение «MAG» Мониторинг • Иерархическое, графическое, текстовое отображение событий и состояния объекта • Видеоподтверждение событий с предтревогами и видеооткатом. • Разграничение доступа к управлению и просмотру • Подтверждение оператором тревог и событий • Запись всех действий оператора

Программное обеспечение «MAG» Программа оформления пропусков • Удобный инструмент для эффективной работы с информацией о пропуске и личных данных владельца. • Хранение любой информации о владельце, включая фотографию, образец подписи, а также биопараметров руки и веса • Легкая адаптация HTML-формы пропуска под потребности предприятия • Создание шаблонов для печати пропусков • Разграничение прав доступа операторов по операциям и категориям пропусков • Подготовка отчетных форм по пропускным документам

Программное обеспечение «MAG» Служба сменного доступа • Доступ каждого сотрудника определяется шаблоном графика смен и списком маршрутов и разрешений. • Автоматический расчет графиков выхода на работу сменных бригад на основе шаблонов. • Создание шаблонов графиков смен любой сложности. • Определение для каждой смены расписания работы с поддержкой переходящих суток. • Указание маршрутов, доступных владельцу пропуска. • Назначение разрешения для временной смены расписания работы сотрудника, без внесения изменений в шаблон графика смен или маршрут.

Программное обеспечение «MAG» Программа фотоидентификации • Осуществление вывода полной информации о владельце пропуска • Мониторинг событий доступа одновременно от нескольких точек прохода • Подтверждение событий доступа • Настройка HTML-формы отображения пропуска • Сохранение комментариев оператора

Программное обеспечение «MAG» Локальный вариант построения системы СУБД Компьютер поддержки аппаратных средств

Программное обеспечение «MAG» Сетевой вариант построения системы Сервер баз данных АРМ «Отчеты» Компьютер поддержки оборудования СУБД Локальная сеть Компьютер поддержки оборудования АРМ «Бюро пропусков» АРМ «Мониторинг»